サイバーセキュリティ対策は小規模病院ほど不十分、大病院でもBCP策定やリスク低減措置など進まず―医療等情報利活用ワーキング(2)

2023.5.26.(金)

医療機関のサイバーセキュリティ対策強化が極めて重要かつ喫緊の課題となっているが、小規模病院ほど不十分である—。

また大病院でもBCP策定やリスク低減措置などは十分に進んでおらず、必要な支援を行っていかなければならない—。

5月24日に開催された健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」(以下、ワーキング)では、こうした調査結果報告も行われました。構成員からは非常に厳しい意見が相次いでおり、医療機関のサイバーセキュリティ対策強化に向けた取り組みを様々な角度から進める必要があります(セキュリティ対策のベースとなる「医療情報システムの安全管理に関するガイドライン 第6.0版」などに関する記事はこちら)。

同日のワーキングでは、「院内処方情報を電子処方箋、電子カルテ情報共有サービスのいずれで対応するか」に関する議論も行われており、これは別稿で報じます。

5月24日に開催された「第17回 健康・医療・介護情報利活用検討会医療等情報利活用ワーキンググループ」

医療機関だけでなく、ベンダや行政も協力しサイバーセキュリティ対策強化を

Gem Medでも繰り返し報じているとおり、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」事例が散発しています。一昨年秋(2021年秋)には徳島県の病院が、昨秋(2022年秋)には大阪府の大規模急性期病院が被害にあい、電子カルテをはじとする医療データがすべて利用できなくなり(暗号化されてしまうなど)、長期間の診療停止が余儀なくされました。場合によっては「医療機関閉鎖」(いわゆる倒産)にも追い込まれかねない状況も発生します。

事態を放置することはできず、厚生労働省は▼長期間の診療停止が生じないための「短期的な対策」(平時からの予防対策、インシデント発生後の初動対応、日常診療を取り戻すための復旧対応)の実施▼医療機関等やシステムベンダーが診療データを保存・利活用するに当たっての指針となる「ガイドライン」の見直し▼立入検査でのサイバーセキュリティ対策確認▼医療機関・システムベンダー向けのサイバーセキュリティ対策に向けた「チェックリスト」提示—などを行います(関連記事はこちらとこちら)。

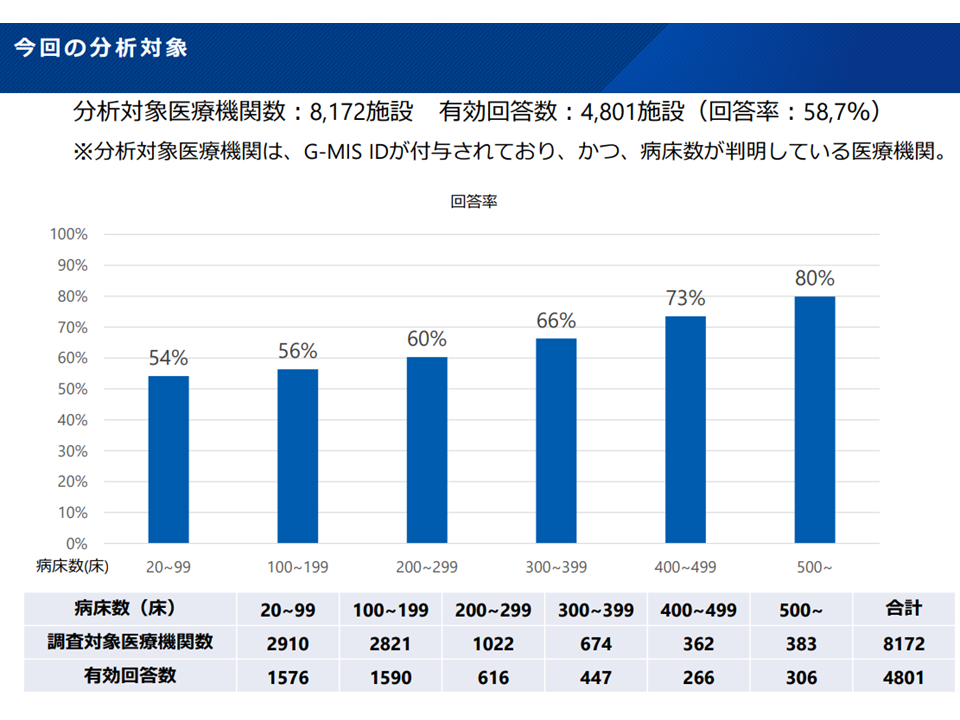

この点、厚労省は本年(2023年)1-3月に「病院における医療情報システムのサイバーセキュリティ対策に係る調査」を実施。今般、詳細分析結果(病床規模別の取り組み状況)をワーキングに報告しました。

まず、調査への回答状況を見ると、下図のように「小規模病院ほど回答していない」状況が確認できます。高倉弘喜構成員(国立情報学研究所アーキテクチャ科学研究系教授我)は「未回答病院は、恐らく何らのサイバーセキュリティ対策もしていないのではないか」と厳しく推測。我が国では「中小病院が圧倒的に多い」点を踏まえれば、多くの病院においてサイバーセキュリティ対策は非常に手薄であると予想されます。

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析1

次に各種のサイバーセキュリティ対策実施状況を見ると、次のように概ね「大規模病院で比較的進んでいるが、中小規模病院では心もとない」「大規模病院でも不十分な項目が一定程度ある」状況が確認されました。

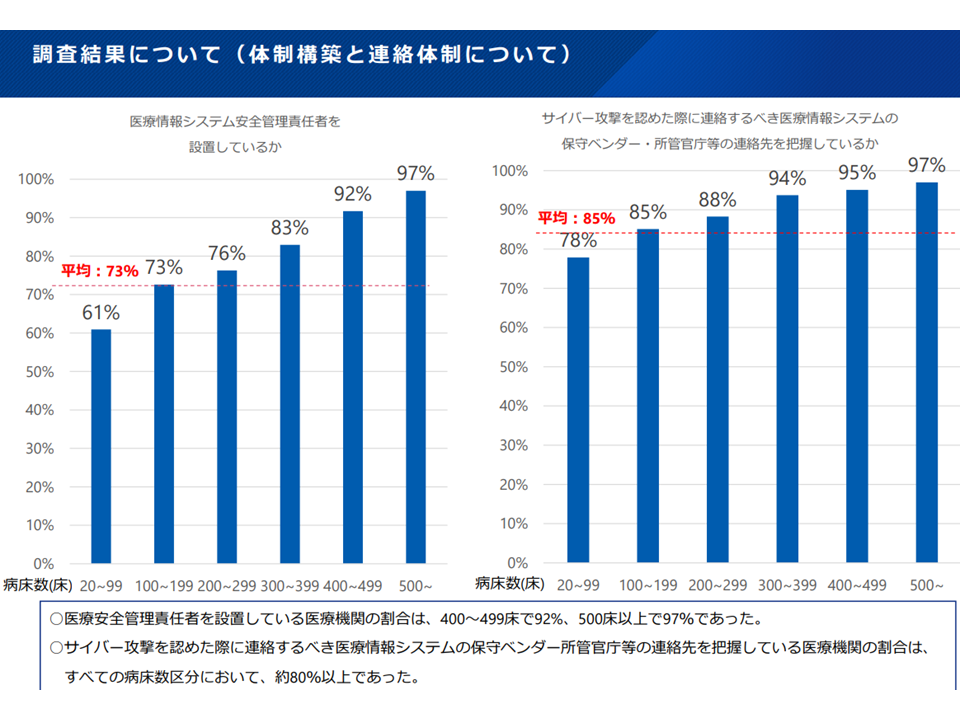

▽「医療情報システム安全管理責任者」の設置状況を見ると、400床以上の大規模病院では相当程度完了しているが、中小規模病院では不十分である(A207【診療録管理体制加算】では、400床以上病院において安全管理責任者配置を義務付けている)

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析2

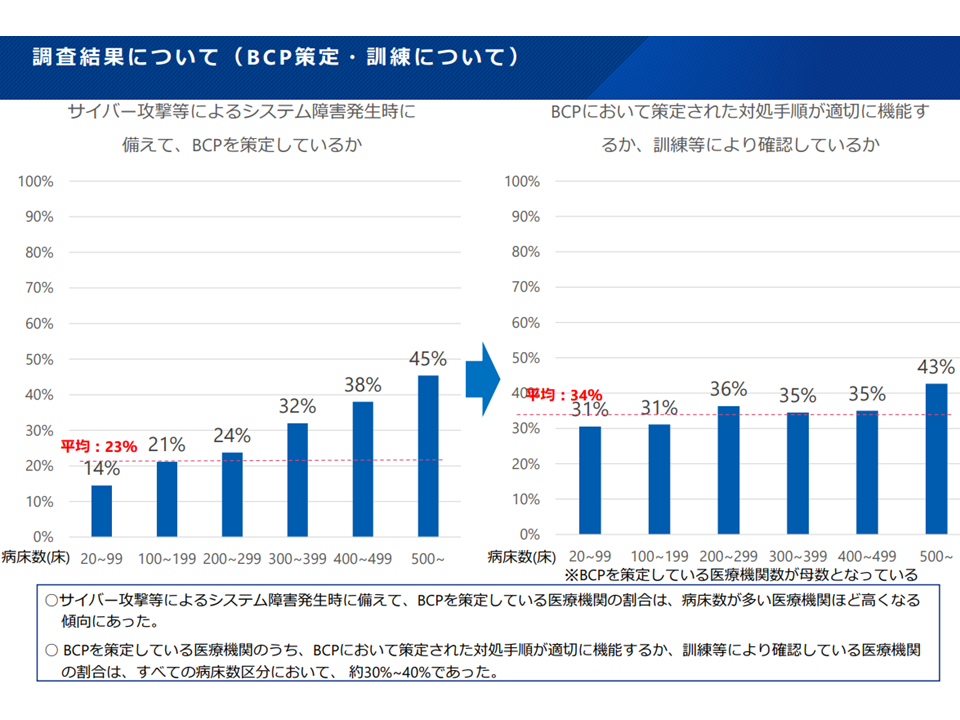

▽サイバー攻撃等によるシステム障害発生時に備えた「BCP」策定は大規模病院でも5割に届いておらず、BCP策定病院のうち訓練を行っている医療機関は規模によらず3-4割にとどまる

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析3

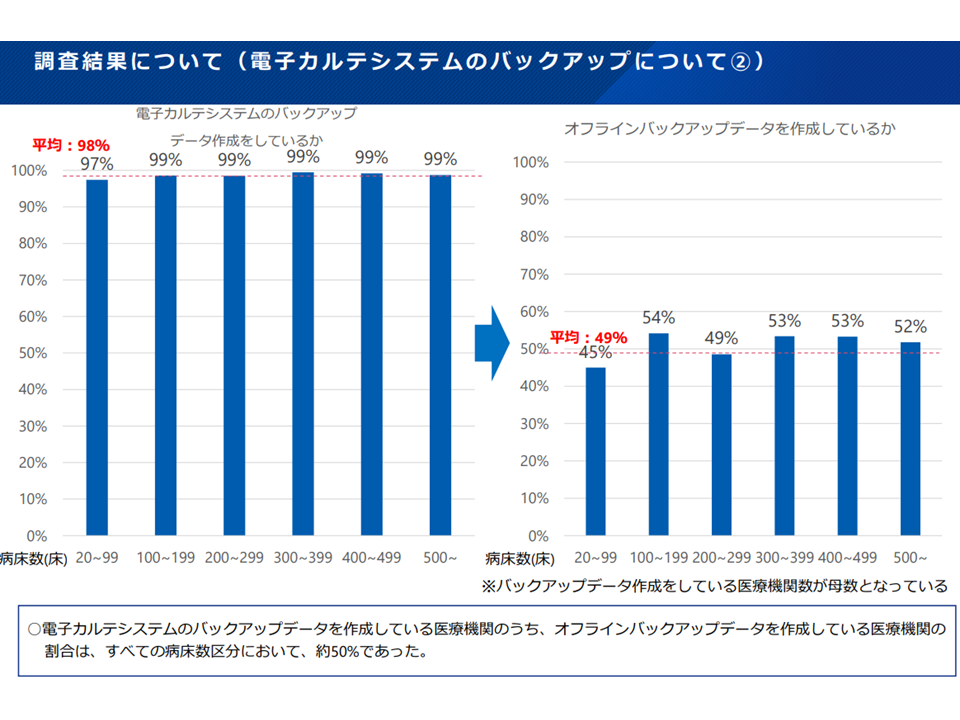

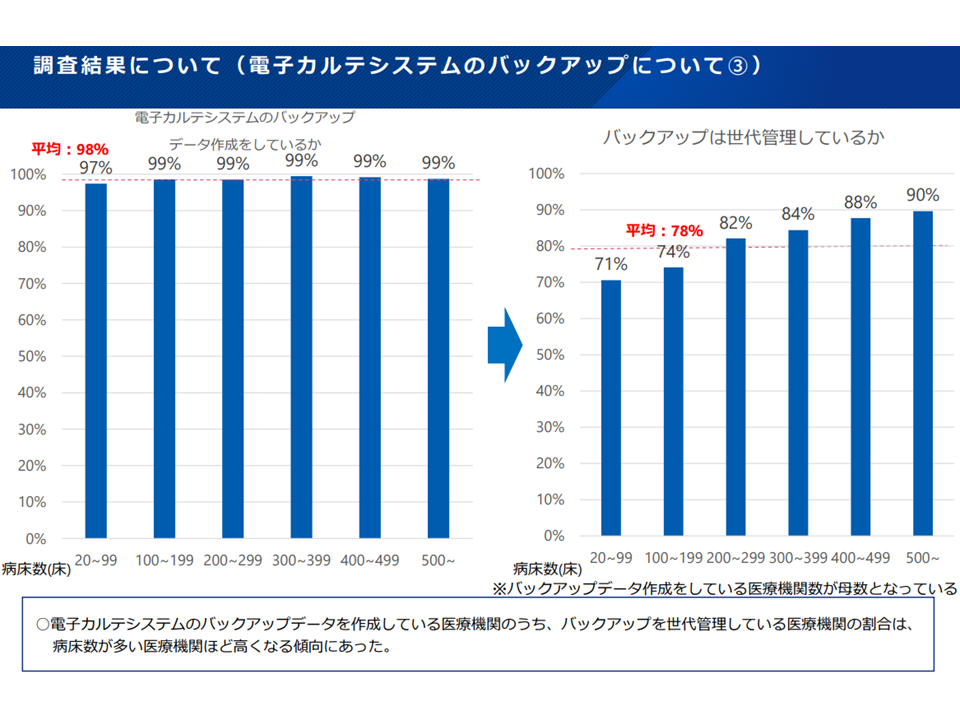

▽電子カルテのバックアップは大規模病院で相当程度行われているが、推奨される「オフライン」でのバックアップデータ作成は半数程度にとどまり、世代管理も必ずしも十分には行われていない

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析4

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析5

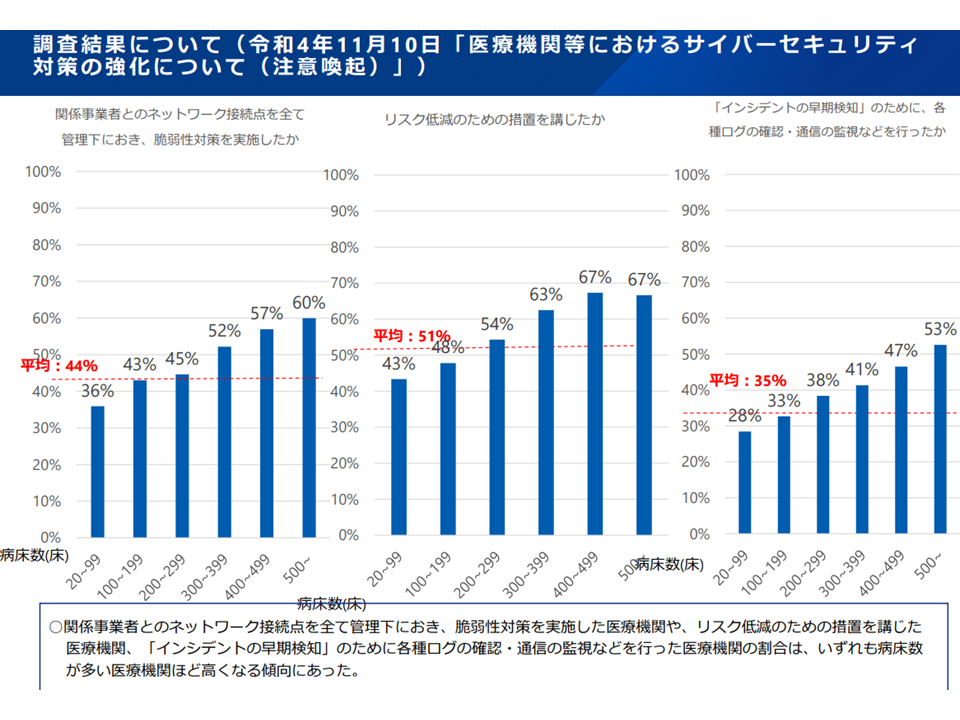

▽「関係事業者とのネットワーク接続点を全て管理下においた脆弱性対策」「リスク低減のための措置」「早期のインシデント検知のための各種ログ確認・通信の監視などの実施」は、大規模病院でも5-6割にとどまる

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析6

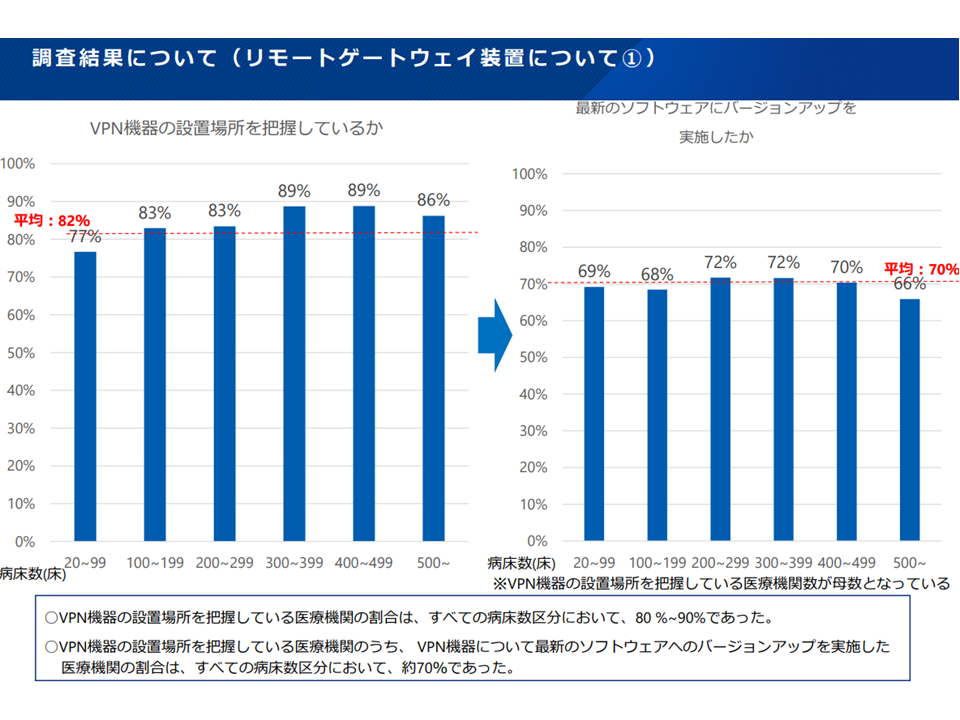

▽「VPN機器の設置場所を把握」はいずれの規模の病院でも相当程度行われているが、最新のソフトウェアへのバージョンアップは7割程度にとどまる

「病院における医療情報システムのサイバーセキュリティ対策に係る調査」の詳細分析7

こうした結果について、構成員からは「初歩の初歩に対応できていない医療機関も少なくない。絶望的な状況だ」(近藤則子構成員:老テク研究会事務局長)、「非常に残念である」(松川紀代構成員:ささえあい医療人権センターCOML事務局長)などの厳しい指摘が相次ぎました。

もっとも批判だけをしても意味がありません。医療機関に「サイバーセキュリティ対策の強化を行ってもらう」ことが重要です。

上記の結果を踏まえて、「医療機関にはOA機器の業者も出入りしている。そうした関係者の協力も得て、医療機関等のサイバーセキュリティ対策を進める必要がある」(大山永昭構成員:東京工業大学科学技術創成研究院社会情報流通基盤研究センター特命教授)、「サイバーセキュリティ対策の重要性が認識されていないのか?認識していても人材・財政面などの制約で対策を実施できないのか?背景を背景して必要な支援を行うべきである」(長島公之構成員:日本医師会常任理事)などの建設的な提案も数多く出されています。

識者からは「多くの医療機関は『鍵をかけていない金庫』のような状況にある」との指摘があります。別稿で述べた▼ガイドライン第6.0版の周知と、その実施(サイバーセキュリティ対策が優先順位の極めて高い項目であることの認識がまず重要)▼立入検査による改善指導▼チェックリストを踏まえた自助努力 —を医療機関・システム事業者・行政(国・自治体)が連携して進める必要があります。

あわせて、2024年度診療報酬改定での対応にも注目が集まります(関連記事はこちら)。

【関連記事】

医療情報ガイドライン第6.0版を概ね了承し5月末に公表、経営層もセキュリティ対策の重要性認識を―医療等情報利活用ワーキング(1)

医療・介護等の情報利活用、「なぜ必要なのか、メリット・リスクは何か」の国民への丁寧な周知が重要—健康・医療・介護情報利活用検討会

医療機関等のサイバーセキュリティ対策、「まず何から手を付ければよいか」を確認できるチェックリストを提示―医療等情報利活用ワーキング

医療情報システム安全管理ガイドライン改訂版の骨子を公表、病院院長等もサイバー攻撃の恐ろしさを十分に認識せよ!

救急医療における患者の診療情報確認、救急医療従事者に特別権限付与し「通常の端末」で確認する仕組みに―医療等情報利活用ワーキング(2)

病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)