病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)

2022.12.16.(金)

医療機関のサイバーセキュリティ対策を強化するために、医療機関管理者(院長)にも▼「サイバー攻撃を受けた場合に、経営の危機に陥ることも少なくない」点をしっかり理解してもらう▼どこまでが医療機関の責任で、どこからが外部業者の責任となるのかを明確化してもらう▼自院にどのような情報機器が保有され、どのような情報なのか(セキュリティ対策は確保されているのかなど)をきちんと把握してもらう—。

12月15日に開催された健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」(以下、ワーキング)において、こうした内容を盛り込んだ「医療情報システムの安全管理に関するガイドライン」(以下、本稿では単にガイドラインと呼ぶ)の再改訂内容(ver.6.0)が森田朗主査(東京大学名誉教授)一任で了承されました。

年明け(2023年初め)からパブリックコメントを募集し、その内容も踏まえて年度末(2023年3月)までに「ガイドラインver.6.0」や「分かりやすく整理した概要版、Q&A」などが公表される予定です。

なお、同日のワーキングでは「救急患者が『過去の診療情報共有・確認』に同意できない場合でも、確認・共有を可能とする仕組み」の詳細も固められており、別稿で報じます(関連記事はこちら)。

12月15日に開催された「第13回 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ」

医療情報の安全確保に向け、医療機関と外部業者との責任分担など明確化も図れ

昨今、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」事例が散発しています。

ランサムウェア(Ransom(身代金)+Software(ソフトウェア)の造語)はコンピュータウイルスの1種で、例えば医療機関の保有する診療データ等を全て暗号化して閲覧不能とたうえで「データを元に戻して欲しければ多額の費用(身代金)を支払え。言うことを聞かなければ機密データを公開するぞ」などと脅す犯罪に使われています。昨秋(2021年秋)には徳島県の病院がランサムウェア攻撃を受け、今秋(2022年秋)には大阪府の大規模急性期病院が被害にあいました。患者の電子カルテをはじとする医療データがすべて暗号化され病院内で利用できなくなり、大阪府の大規模急性期病院では全面復旧までに数か月がかかる見込み(完全復旧は年明け1月(2023年1月)になる見込み)です。

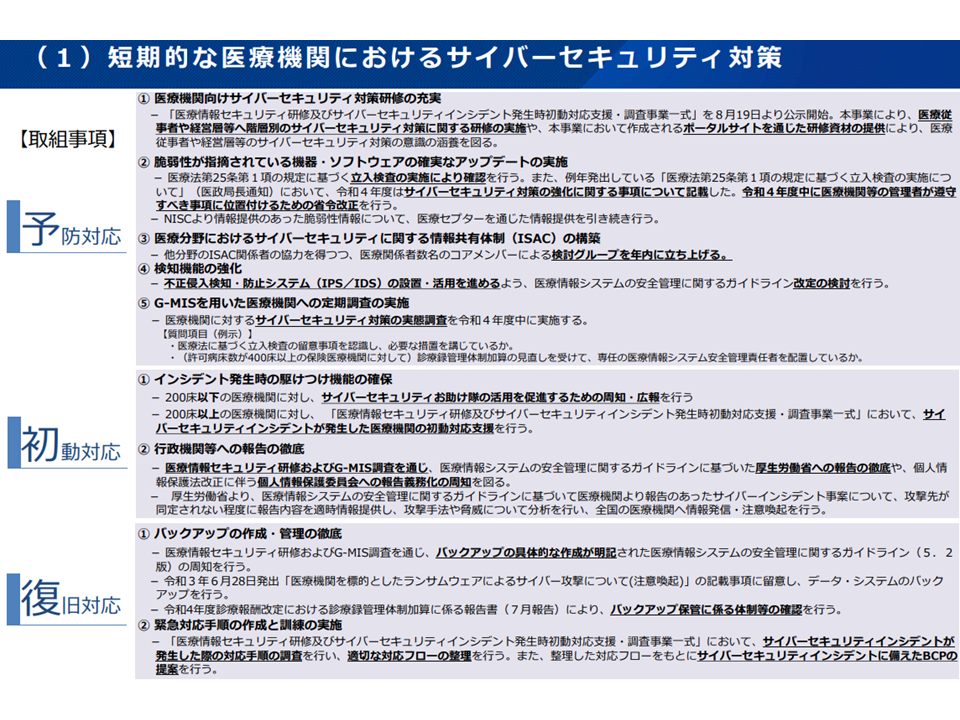

こうした事態も踏まえ、9月5日の前回ワーキングでは、厚生労働省とワーキングでは、まずは「長期間の診療停止が生じない」ための「短期的な対策」をとりまとめ、(1)平時からの予防対策(2)インシデント発生後の初動対応(3)日常診療を取り戻すための復旧対応—を推進していくことを決めました。

短期的なサイバーセキュリティ対策(医療等情報利活用WG1 220905)

この「短期的な対策」の一環として、インシデント発生時の駆けつけ機能を確保するために、▼200床以下の医療機関には、「サイバーセキュリティお助け隊」の活用促進▼200床以上の医療機関には「医療情報セキュリティ研修及びサイバーセキュリティインシデント発生時初動対応支援・調査事業一式」において、サイバーセキュリティインシデントが発生した医療機関の初動対応支援を行う—ことを決定。今般の大阪府の大規模急性期病院への事例にも、民間のIT企業で構成される「ソフトウェア協会」が厚生労働省の依頼を受けて初動対応を行い、▼原因の調査・究明▼システムの復旧支援—などに尽力しています。

大阪府の大規模急性期病院の事例では、「院外の調理を委託していた給食事業者のシステムを経由したものである」可能性が高いことが判明しています。

また、一部には「2021年に多数医療機関のシステムID・パスワードが流出し、それが引き金になった可能性もある」との指摘もあります。

このため「医療機関に対して、セキュリティ対策の確保に向けて注意喚起する」ことが重要ですが、山本隆一構成員(医療情報システム開発センター理事長)は「多くの医療機関の管理者(院長等)は、自院にどのような情報通信機器が保有され、どのようなリスクにさらされているのかを十分に把握・理解していない。こうした状況の中では、どれだけ注意喚起をしても『自院には関係ない。自院にはそうした機器・危機はない』と受け流してしまうであろう。ガイドラインの中で、医療機関管理者に一定の責務を課す必要がある」と強く訴えました。

ガイドラインは、診療データを保存・利活用するための指針で、医療機関等や医療情報システムメーカーはこれに準拠した取り組みを行うことが求められます。

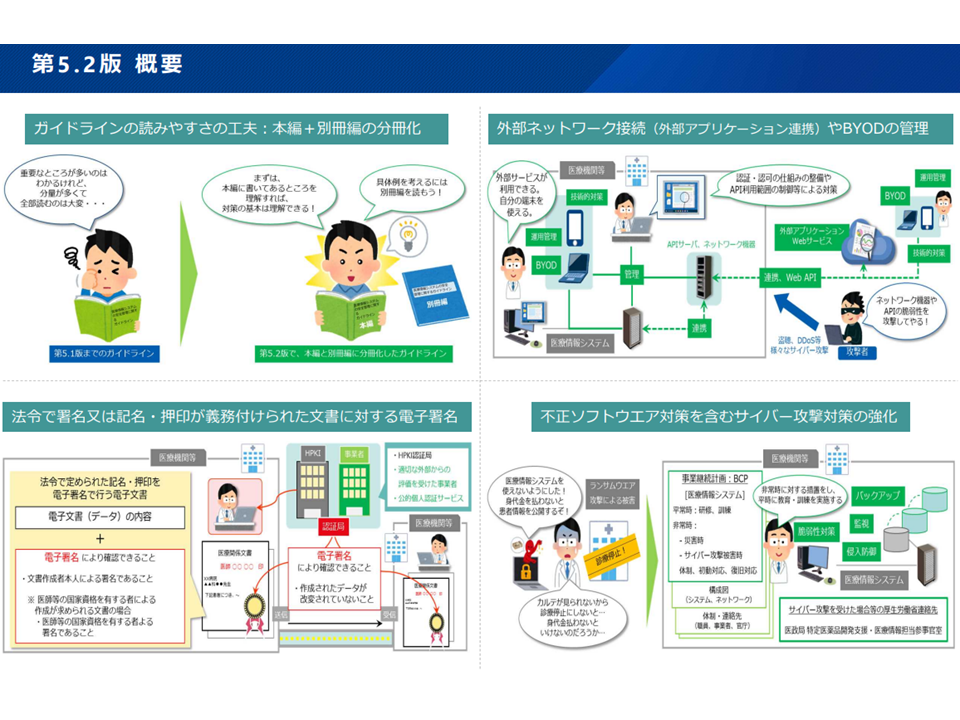

昨今のサイバー攻撃多様化などを踏まえ、今春(2022年3月)に「サイバーセキュリティ対策の強化」などを盛り込んだ「第5.2版」への改訂が行われました(関連記事はこちら)。

GL5.2版の見直し概要(医療等情報利活用WG3 220905)

その後、オンライン資格確認等システムを原則全保健医療機関に導入することが決まり、これまでに外部ネットワークに接続していない医療機関が外部接続を行うことになるなど、セキュリティ対策の「全体的な底上げ」が極めて重要になってきています。厚生労働省医政局の田中彰子参事官(特定医薬品開発支援・医療情報担当)(医政局特定医薬品開発支援・医療情報担当参事官室長併任)は、「医療情報管理にかかる安全性確保を、全国の医療機関で確保する」必要性がさらに高まっていると判断し、ガイドラインの再改訂(ver.6.0)を行う方針を決定(関連記事はこちら)。

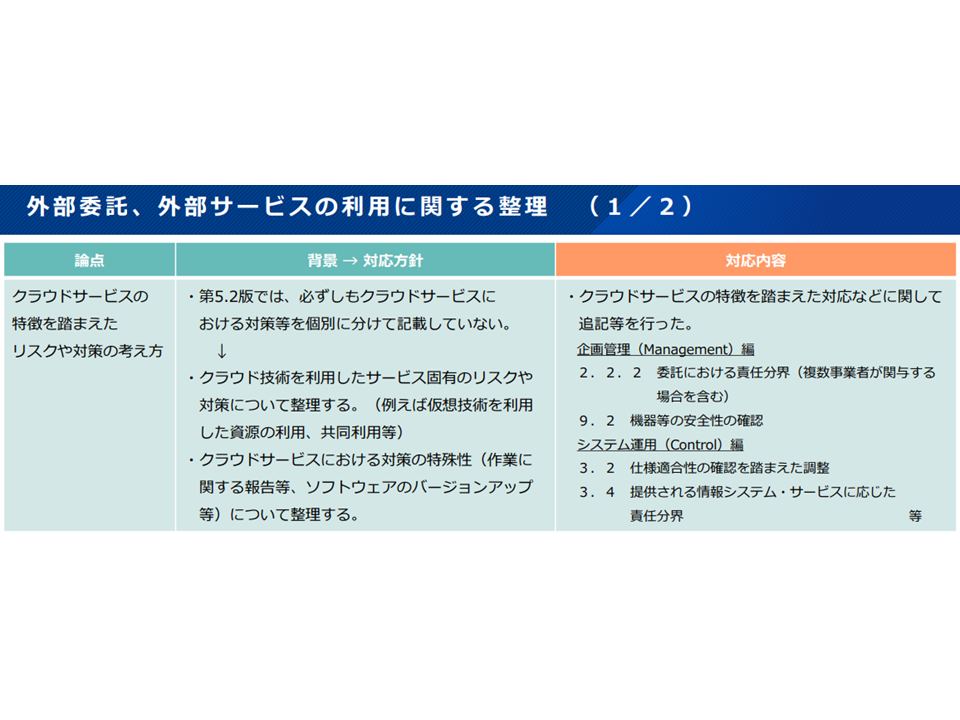

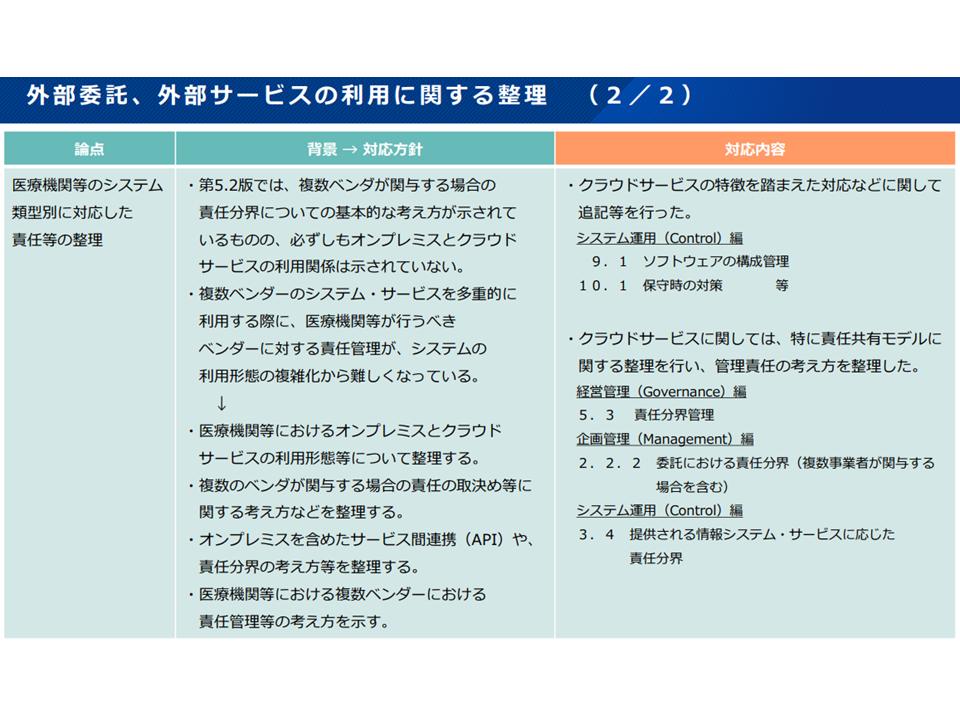

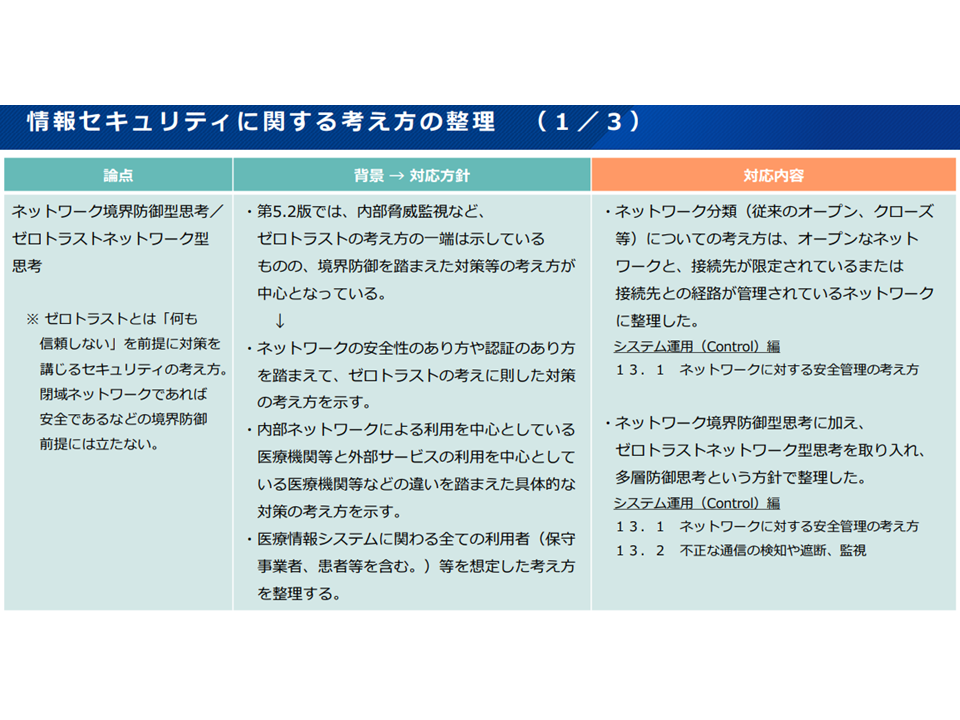

これまでに固められた、(1)外部委託、外部サービスの利用に関する整理(2)情報セキュリティに関する考え方の整理(「何も信頼しない」とのゼロトラストを前提とする)(3)新技術、制度・規格の変更への対応(4)全体構成の見直し—の4方針に沿い、12月15日のワーキングで見直し方向が示されました。

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)1

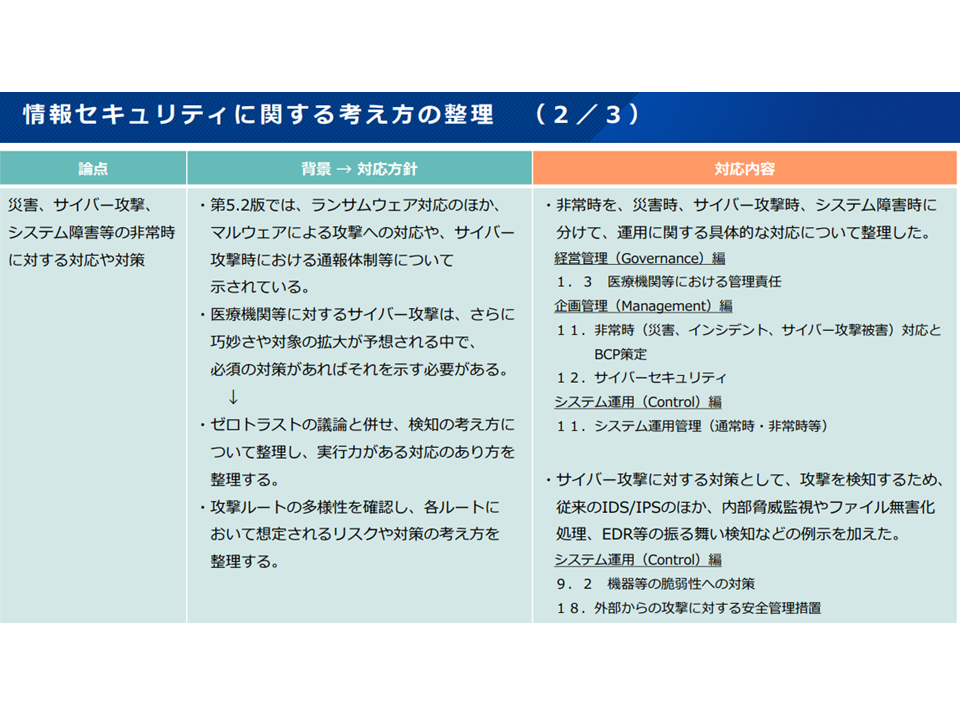

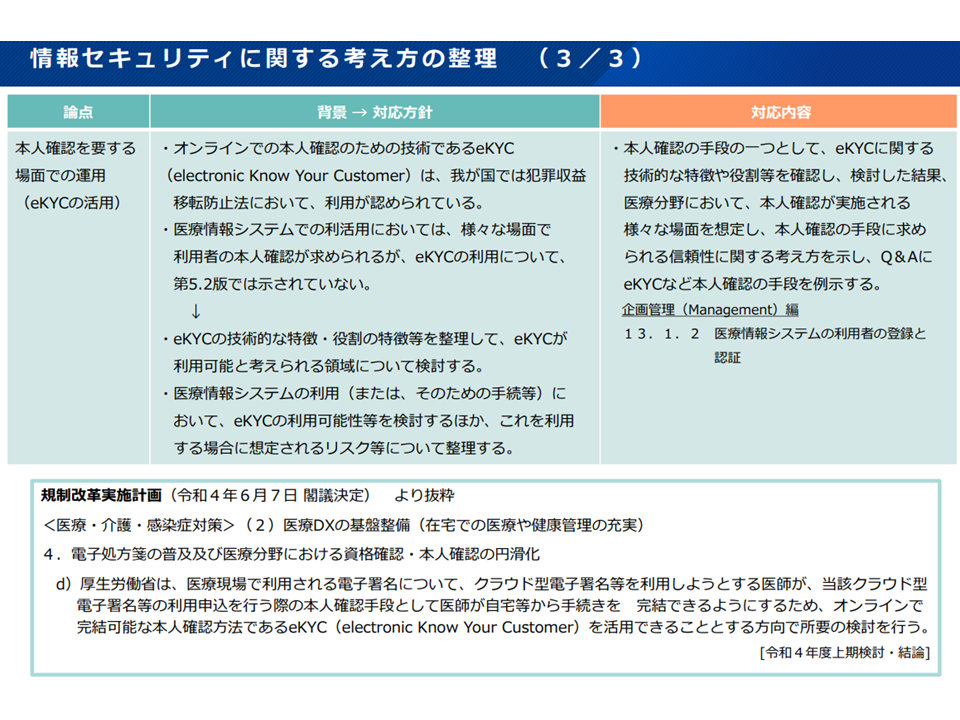

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)2

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)3

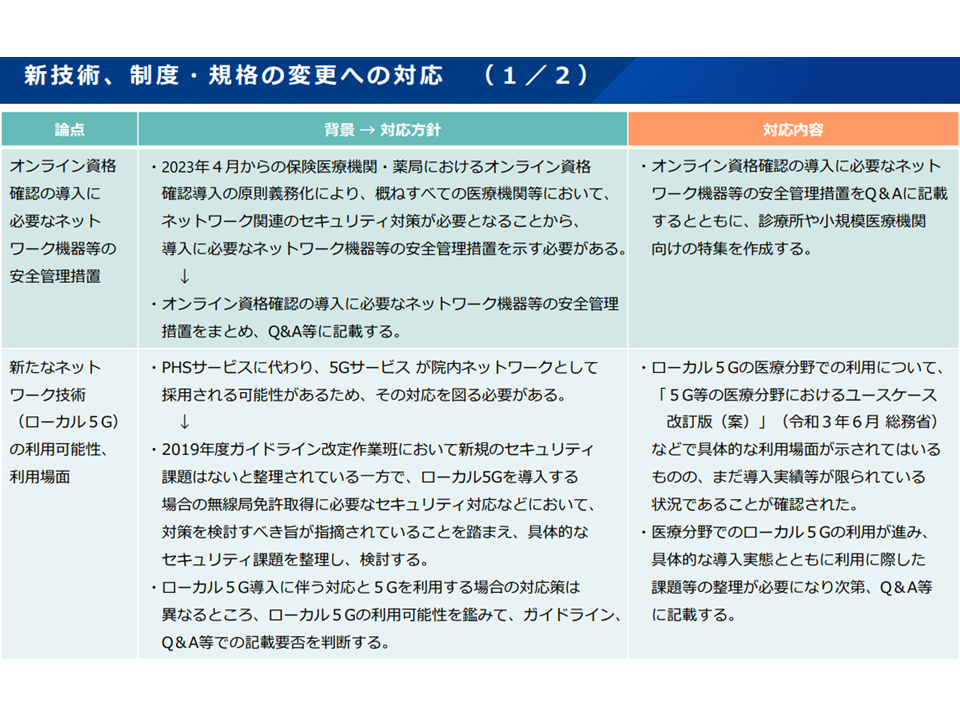

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)4

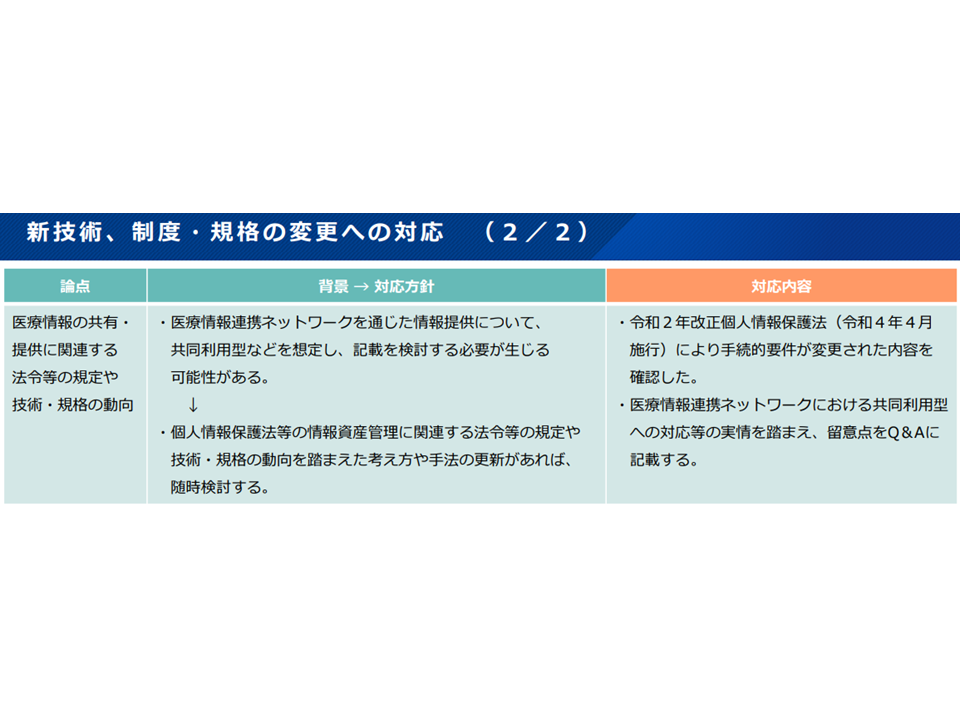

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)5

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)6

「医療情報システムの安全管理に関するガイドライン」の見直し方向(ver.6.0)7

このうち(4)の「全体構成の見直し」では、ガイドラインを▼経営管理編▼運用管理編▼管理実装編—の3編構成とし、分かりやすい内容とすることが厚労省から説明されました。これまで医療機関管理者は、どうしても「ITのことは担当者や外部業者に任せており、私は知らない」となりがちでした。このため、上記の山本構成員が指摘するような事態に陥ってしまう可能性が高くなっていると考えられます。そこで医療機関管理者(院長など)向けの「ガイドライン・経営管理編」を作成するものです(運用管理編、管理実装編は、現場のシステム管理者等・エンジニア向けという位置づけ)。、

もちろん、医療機関管理者に「ICTに関する高度な知識をもって、院内の医療情報システムを自ら管理し、安全を確保する」ことを求めるものではありません。▼「サイバー攻撃を受けた場合に、経営の危機に陥ることも少なくない」点を医療機関管理者も理解し、サイバーセキュリティ確保に努める▼どこまでが医療機関の責任で、どこからが外部業者の責任となるのかを明確化する▼自院にどのような情報機器が保有され、どのような状況なのか(セキュリティ対策は十分に確保されているのかなど)を医療機関管理者も把握する—ことなどが求められることになります。管理者が「サイバーセキュリティの重要性を十分に理解し、担当者や外部業者に適切な運用を行うよう指示する」イメージと言えるかもしれません。

また、再改訂後のガイドラインver.6.0には、別添として、例えば▼内容を分かりやすく整理した概要▼専門用語の解説▼Q&A—なども作成される予定です。例えば、小規模の薬局や訪問看護ステーションなどには「外部との接続はオンライン資格確認等システムだけである。その場合には何をすればよいのか、それだけを教えてほしい。難しい説明は理解できない」という思いもあるでしょう。「概要」などは、そうした小規模事業所向けの声にも応える意味があります。

さらに田中参事官は「今後、サイバー攻撃を受けた際のBCP(事業継続計画)策定も医療機関に求めていく」考えも示しています。サイバー攻撃を受けた場合、大阪府の大規模急性期病院では「数か月間、診療機能に支障が出る」事態に陥りました。都市部では近隣医療機関によるカバーが可能かもしれませんが、地方では「地域医療提供体制に大きな穴が開いてしまう」可能性があります。サイバー攻撃を受けても、短期間で「元通りの通常診療が再開できる」ようなBCP(事業継続計画)策定が今後、求められていくでしょう。

ガイドライン再改訂案の内容は概ね了承され、年明けに確定する見込み(森田主査と厚労省で最終調整)です。その後、パブリックコメントを募集し、その内容も踏まえて確定し、年度内(2023年3月まで)に「ガイドラインver.6.0」が公表される見込みです。

ところで、徳島県や大阪府における病院のサイバーの攻撃に対しては、事前に「この病院が攻撃のターゲットになりそうだ」というアンダーグラウンドの情報があったとの指摘もあります。しかし不確かな情報をもとに国が動く(注意喚起する)ことも難しいことから、田中参事官は、▼保健医療分野におけるSOC(Security Operation Center)の構築▼医療分野におけるサイバーセキュリティに関する情報共有体制(ISAC)の検討・構築—の必要性・重要性も指摘しています。医療関係者が集うこうした組織でアンダーグラウンドな情報収集なども行い、それを分析したうえで、該当医療機関に注意喚起することなどに期待が集まります。もちろん、その場合にも「なされた注意喚起を受け止める」知識・技術が各医療機関に備わっていることが求められ、「ガイドラインver.6.0」などに沿った体制整備が必要となることは述べるまでもありません。

【関連記事】

医療機関のサイバーセキュリティ対策強化方針を決定、セキュリティ対策の全体的底上げに向けGLを再改訂―医療等情報利活用ワーキング

医療機関のサイバーセキュリティ強化に向け、人材育成やデータバックアップ、専門家の支援など充実―医療等情報利活用ワーキング

医療情報システムガイドライン改訂を決定、ランサムウェアなどサイバー攻撃対策強化を―医療等情報利活用ワーキング

ランサムウェア被害で病院が稼働不能になることも、バックアップデータの作成・適切保存等の対策を―医療等情報利活用ワーキング

病院のサイバーセキュリティ対策コスト、500床以上病院では1億3000万円程度となり公的支援が必要―四病協

全国の医療機関で診療情報(レセプト・電子カルテ)を共有する仕組み、社保審・医療保険部会でも細部了承

電子カルテ情報の全国医療機関での共有、標準規格準拠電子カルテ普及等をあわせて推進―健康・医療・介護情報利活用検討会(2)

医療機関での患者レセプト情報共有、「手術」は別に個別同意を共有要件に―健康・医療・介護情報利活用検討会(1)

電子カルテ情報の共有、「国民・患者サイドのメリットは何か」を明確に―医療情報ネットワーク基盤WG

中小規模医療機関の標準準拠電子カルテ導入、基金や診療報酬活用して支援へ―医療情報ネットワーク基盤WG

電子カルテデータの共有、「キーとなる情報の明確化」が何よりも重要―社保審・医療部会(2)

ランサムウェア被害で病院が稼働不能になることも、バックアップデータの作成・適切保存等の対策を―医療等情報利活用ワーキング

救急医療管理加算、定量基準導入求める支払側と、さらなる研究継続求める診療側とで意見割れる―中医協総会(3)

電子カルテの標準化、まず「電子カルテの将来像」固め、それを医療情報化支援基金の補助要件に落とし込む―医療情報連携基盤検討会

2019年度予算案を閣議決定、医師働き方改革・地域医療構想・電子カルテ標準化などの経費を計上

異なるベンダー間の電子カルテデータ連結システムなどの導入経費を補助―厚労省・財務省

全国の病院で患者情報確認できる仕組み、電子カルテ標準化など「データヘルス改革」を強力に推進―健康・医療・介護情報利活用検討会

医療機関等で患者の薬剤・診療情報を確認できる仕組み、電子カルテ標準化に向けた方針を固める―健康・医療・介護情報利活用検討会

電子カルテの標準化、全国の医療機関で患者情報を確認可能とする仕組みの議論続く―健康・医療・介護情報利活用検討会

「健康・医療・介護情報共有方針」固まる、全国の医療機関等で薬剤・手術等の情報共有可能に―健康・医療・介護情報利活用検討会

「レセ情報とレセ以外情報」をセットで格納・共有し、効果的かつ効率的な医療提供の実現を―健康・医療・介護情報利活用検討会

全国の医療機関間で、患者の「薬剤情報」「手術情報」など共有できれば、救急はじめ診療現場で極めて有用―医療等情報利活用ワーキング

電子カルテ標準化や国民への健康情報提供(PHR)など一体的に議論し、夏までに工程表まとめる―健康・医療・介護情報利活用検討会

本年(2022年)10月からの【医療情報・システム基盤整備体制充実加算】の詳細提示、初診時の「標準的な問診票」も示す—厚労省

オンライン資格確認等システム、来年(2023年)4月からの原則義務化に向け「一刻も早い対応」が必須—厚労省・三師会

本日(2022年8月24日)18時半から、オンライン資格確認等システムのWEB説明会—厚労省

訪問診療や訪問看護等、初回訪問時に「過去の診療情報共有」等の包括同意を取得する仕組みに—社保審・医療保険部会(2)

オンライン資格確認等システム導入の経費補助を充実、医療機関等は「早期の申し込み、システム改修」に努めよ—厚労省

オンライン資格確認等システムを2023年度から保険医療機関等に義務化、導入促進に向け「初診料の新加算」創設—中医協総会(1)

オンライン資格確認等システム、2023年4月から紙レセ医療機関等以外は「原則、導入義務」へ—中医協総会(2)