医療情報ガイドライン第6.0版を概ね了承し5月末に公表、経営層もセキュリティ対策の重要性認識を―医療等情報利活用ワーキング(1)

2023.5.25.(木)

医療機関のサイバーセキュリティ対策強化が極めて重要かつ喫緊の課題となっている—。

医療機関の経営層(院長等)も「私はITのことは分からない」とするのではなく、「サイバー攻撃を受けた場合に、経営の危機に陥ることも少なくない」こと、「サイバーセキュリティ対策が医療機関経営において非常に優先度の高い事項である」ことなどを十分に理解し、対策を講じる必要がある—。

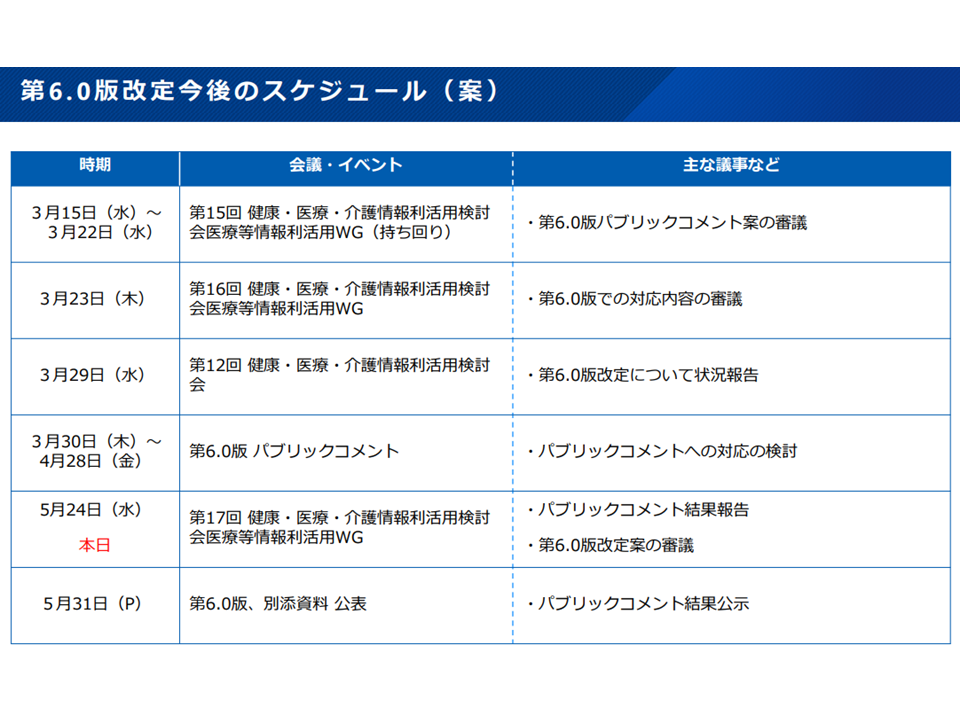

5月24日に開催された健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」(以下、ワーキング)において、こうした内容を盛り込んだ「医療情報システムの安全管理に関するガイドライン 第6.0版」(以下、本稿では単にガイドラインと呼ぶ)が概ね了承されました。文言の最終調整を行ったうえで「5月末」に事務連絡などで示されます。

同日のワーキングでは、関連して「病院における医療情報システムのサイバーセキュリティ対策に係る調査結果」の詳細解析について報告が行われたほか、「院内処方情報を電子処方箋、電子カルテ情報共有サービスのいずれで対応するか」に関する議論が行われました。これらは別稿で報じます。

5月24日に開催された「第17回 健康・医療・介護情報利活用検討会医療等情報利活用ワーキンググループ」

小規模病院ほどサイバーセキュリティ対策が不十分、大規模病院でも甘い部分が少なくない

Gem Medでも繰り返し報じているとおり、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」事例が散発しています。一昨年秋(2021年秋)には徳島県の病院が、昨秋(2022年秋)には大阪府の大規模急性期病院が被害にあい、電子カルテをはじとする医療データがすべて利用できなくなり(暗号化されてしまうなど)、長期間の診療停止が余儀なくされました。場合によっては「医療機関閉鎖」(いわゆる倒産)にも追い込まれかねない状況も発生します。

事態を放置することはできず、厚生労働省は長期間の診療停止が生じないための「短期的な対策」(平時からの予防対策、インシデント発生後の初動対応、日常診療を取り戻すための復旧対応)を稼働させているほか、ワーキングにおいて(1)医療機関等やシステムベンダーが診療データを保存・利活用するに当たっての指針となる「ガイドライン」の見直し(2)立入検査でのサイバーセキュリティ対策確認(3)医療機関・システムベンダー向けのサイバーセキュリティ対策に向けた「チェックリスト」提示—を行うことを決定しました(関連記事はこちらとこちら)。

(1)のガイドラインについては、例えば、▼システム担当者のみならず、医療機関等の管理者(院長等)にもサイバーセキュリティ対策の重要性を強く認識してもらう▼すべての医療機関等で必要に応じたサイバーセキュリティ対策を講じてもらう▼外部委託、外部サービスの利用に関し、責任分解を明確化する(どこまでがベンダーの責任となり、どこからが医療機関等の責任となるのか)▼情報セキュリティに関し、「何も信頼しない」とのゼロトラストを前提とする—などの視点が重視されています。

医療機関の経営層(院長等)は、ともすれば「私はITのことはまったく分からない。セキュリティ関係は担当者にすべて任せている」となりがちです。しかし、昨今のサイバー攻撃による被害の大きさを踏まえれば「全く知らない」では困ります。経営層にも▼「サイバー攻撃を受けた場合には、長期間の診療停止や経営の危機に陥ることも少なくない」点を理解し、サイバーセキュリティ確保に努める▼どこまでが医療機関の責任で、どこからが外部業者の責任となるのかを明確化する▼自院にどのような情報機器が保有され、どのような状況なのか(セキュリティ対策は十分に確保されているのかなど)を把握する—ことが強く求められます。

そこで、ガイドライン第6.0版は、「ICT分野に強くない院長等にも、伝わりやすい内容とする」ことなどを目指し、(1)基本部分を示す「概説編」(2)院長等管理者向けの「経営管理編(3))医療情報システムの安全管理(企画管理、システム運営)責任者向けの「企画管理編」(4)医療情報システムの実装・運用の実務担当者向けの「システム運用編」—の4編へ構成を見直し。(1)から(4)の、それぞれの対象者に伝わりやすい内容・用語での記載となっています。

さらに、小規模医療機関等ではシステム担当者などが配置されておらず「膨大な量のガイドラインを読み込むことは難しい。最低限何をすればよいのかをまず知りたい」との要望もあることから、「Q&A」のほか「小規模医療機関向けの特集編」「サイバーセキュリティ対策の特集編」も準備されました。

こうした見直し内容について、本年(2023年)3月末から4月末にかけて国民から広く意見を募集。寄せられた意見(122件、373項目)を踏まえて、例えば次のような点を追記・明示することとなりました。

▽医療機関等に「安全管理を直接実行する医療情報システム安全管理責任者、企画管理者」を設置する。責任者は経営層が担うことを想定しているが、医療機関等の規模・組織等を考慮して企画管理者が兼務することもありうる

▽サイバー攻撃の脅威が近年増大していることに鑑み、医療機関等には「サイバーセキュリティの確保について必要な措置を講じなければならない」義務が法令で課されている

▽医療機関の経営層には、安全管理対策の実施を「コスト」と捉えるのでなく、質の高い医療の提供に不可欠な「投資」と捉え、その実施に必要となる資源(予算・人材等)の確保に努めることが求められる

医療機関経営層の「サイバーセキュリティ対策確保に関する責務」が、より明確になる見直しと言えるでしょう。

5月24日のワーキングでは、こうした国民からの意見を踏まえた「ガイドライン第6.0版」を概ね了承。一部、技術的な部分にかかる文言の最終修正を経て「5月末」に正式公表されます(事務連絡提示などが予定されている)。

例えばA207【診療録管理体制加算】、A207-2【医師事務作業補助体制加算】、A234-2【感染対策向上加算】、A245【データ提出加算】など、多くの診療報酬項目について、「ガイドラインに則っること」が施設基準で定められており、収益確保という面からも「ガイドライン第6.0版」が非常に重要である点にも留意する必要があります。

【ガイドライン第6.0版の本編】(黄色部分がパブリックコメントを踏まえた修正部分、今後、文言の最終調整が行われる)

(1)「概説編」案はこちら

(2)「経営管理編」案はこちら

(3))「企画管理編」案はこちら

(4)「システム運用編」案はこちら

【その他】(主なもの)

▽「Q&A」案はこちら

▽「小規模医療機関向け特集」案はこちら

▽「サイバーセキュリティ対策特集」案はこちら

ガイドライン第6.0版は5月末に公表される

ガイドラインを見直しても、医療現場で「ガイドラインに沿った対策」が行われなければ意味がありません。

このため、ワーキングでは、上記(2)の「都道府県等による立入検査においてサイバーセキュリティ対策実施の有無をチェックする」ことを決定。関係省令(医療法施行規則)の改正が行われ、この6月(2023年6月)から適用されます(関連記事はこちら)。

さらにワーキングでは、「何から手をつければよいのか分からない医療機関等も少なくない」点に鑑み、「立入検査を受けるまえに、医療機関が自院のサイバーセキュリティ対策をチェックする」ためのリスト(チェックリスト)を作成・公表することも決定。各医療機関等が、事前にチェックリストに沿って「まず医療情報システム安全管理責任者の配置が必要であるのだな」→「次いで医療機関で用いる端末・ネットワーク機器・記録媒体・サーバーについてすべて把握する必要があるのだな」→「そのうえで、システムの脆弱性をベンダーに確認し、情報共有してもらう必要があるのだな」→「さらにBCP(事業継続計画)の中に、サイバー攻撃からの復旧なども盛り込む必要があるのだな」という具合に、手順を踏んでサイバーセキュリティ対策を進めていくことが期待されます。もちろん医療機関自らの手では対応できない部分もあり、システムベンダーと協力して対策を図ることが必要となります(関連記事はこちら)。

近く、「2023年度における立入検査の実施要綱」が厚労省から示されますが、その中で「サイバーセキュリティ対策にかかるチェックリスト」なども公表されます。

ところで、5月24日のワーキングには、本年(2023年)1-3月に行われた「病院における医療情報システムのサイバーセキュリティ対策に係る調査」結果の詳細分析結果(病床規模別の取り組み状況)も報告されました。詳細は別稿で報じますが、「小規模医療機関ほどサイバーセキュリティ対策が不十分である」「大規模病院でも不十分な部分が少なくない」ことが明らかになっており、構成員からは「初歩の初歩に対応できていない医療機関も少なくない。絶望的な状況だ」(近藤則子構成員:老テク研究会事務局長)、「未回答の医療機関も半数近くあり、そこはおそらく『何もしていない』状況ではないか。どう支援していくかを考えなければならない」(高倉弘喜構成員:国立情報学研究所アーキテクチャ科学研究系教授)、「1つ穴があれば全体の足をひっぱってしまう。関係者が協力して医療機関等のサイバーセキュリティ対策を進める必要がある」(大山永昭構成員:東京工業大学科学技術創成研究院社会情報流通基盤研究センター特命教授)、「ネックを探り、人材面・財政面での支援をする必要がある」(長島公之構成員:日本医師会常任理事)などの厳しい意見が数多く出されました。

「多くの医療機関は『鍵をかけていない金庫』のような状況にある」との指摘がありますが、それを裏付ける調査結果と言えそうです。状況の改善に向け、▼ガイドライン第6.0版の周知と、その実施(サイバーセキュリティ対策が優先順位の極めて高い項目であることの認識がまず重要)▼立入検査による改善指導▼チェックリストを踏まえた自助努力—を進める必要があります。

もっとも「ない袖は振れない」ことも事実であり、必要に応じた財政的支援(診療報酬での対応、補助金での対応など)も検討していくことが重要です。

【関連記事】

医療・介護等の情報利活用、「なぜ必要なのか、メリット・リスクは何か」の国民への丁寧な周知が重要—健康・医療・介護情報利活用検討会

医療機関等のサイバーセキュリティ対策、「まず何から手を付ければよいか」を確認できるチェックリストを提示―医療等情報利活用ワーキング

医療情報システム安全管理ガイドライン改訂版の骨子を公表、病院院長等もサイバー攻撃の恐ろしさを十分に認識せよ!

救急医療における患者の診療情報確認、救急医療従事者に特別権限付与し「通常の端末」で確認する仕組みに―医療等情報利活用ワーキング(2)

病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)