診療録管理体制加算1の要件ともなる「サイバー対策BCP」策定等、2024年3月時点では十分に進んでいない―医療等情報利活用ワーキング(2)

2024.6.11.(火)

医療機関のサイバーセキュリティ対策強化が極めて重要かつ喫緊の課題となっているが、依然として小規模病院ほど不十分である—。

また大病院でもBCP策定やリスク低減措置などは十分に進んでいない(前年から取り組み状況に大きな変化なし)—。

6月10日に開催された健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」(以下、ワーキング)には、こうした調査結果報告も行われました(同日の電子カルテ情報共有サービス参加に向けた補助、モデル事業等に関する記事はこちら)。

6月10日に開催された「第22回 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ」

医療機関だけでなく、ベンダや行政も協力したサイバーセキュリティ対策強化を

Gem Medでも繰り返し報じているとおり、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」事例が散発しています。2021年秋には徳島県の病院が、2022年秋には大阪府の大規模急性期病院が被害にあい、電子カルテをはじとする医療データがすべて利用できなくなり(暗号化されてしまうなど)、長期間の診療停止が余儀なくされました。場合によっては「医療機関閉鎖」(いわゆる倒産)にも追い込まれかねない状況も発生します。

健康・医療・介護情報等を一元的に管理し、患者自身や全国の医療機関で共有する「全国医療情報プラットフォーム」を構築・稼働していく中では、こうした事態を放置することはできません。

厚生労働省は、厚生労働省は次の3つの取り組みを行うことを決定し、順次、実行に移しています。

(1)「医療情報システムの安全管理に関するガイドライン」を改訂し、その遵守を求める(関連記事はこちらとこちら)

(2)都道府県による立入検査(医療法第25条第1項・第3項)において「サイバーセキュリティ対策」確認を求める(2023年6月からの検査に適用、関連記事はこちら)

(3)医療機関・システムベンダー向けのサイバーセキュリティ対策に向けたサイバーセキュリティ対策の「チェックリスト」を提示する

あわせて厚労省は、医療機関において「サイバー攻撃を防ぐ」ことにとどまらず、「攻撃を受けた際にどう対応し、どう復旧するか」も見据えたBCP(事業継続計画)を各医療機関で策定することが重要であるとし、「平時対応→攻撃検知→初動対応→復旧対応→事後検証」を盛り込む「「サイバー攻撃を想定した事業継続計画(BCP)」策定の確認表を公表しています(関連記事はこちら)。

「医療機関は、鍵のかかっていない金庫のようなもの」と指摘する声もあり、各医療機関において、確認表やチェックリストを参考に「自院にマッチしたサイバーセキュリティ対策」を強化していくことが重要です。

なお、2024年度診療報酬改定で新設された【診療録管理体制加算1】(140点)では、次のように「サイバー攻撃を想定したBCP策定」や「オフラインによるバックアップデータ作成」などが施設基準(点数取得の要件)となっています(関連記事はこちら)。

▽非常時に備えた医療情報システムのバックアップを複数の方式で確保し、その一部はネットワークから切り離したオフラインで保管している

→例えば、日次でバックアップを行う場合、数世代(少なくとも3世代)確保する等の対策を行う

→ネットワークから切り離したオフラインで保管していることについては、医療情報システム・サービス事業者との契約書等に記載されているか確認し、当該契約書等の記載部分についても届け出の添付資料とする

▽「医療情報システムの安全管理に関するガイドラインに基づき、非常時を想定した医療情報システムの利用が困難な場合の対応や復旧に至るまでの対応についての業務継続計画(BCP)を策定し、医療情報システム安全管理責任者の主導の下、少なくとも年1回程度、定期的に当該業務継続計画に基づく訓練・演習を実施する

→その結果を踏まえ、必要に応じて改善に向けた対応を行う

→訓練・演習については、診療を中断して実施する必要はないが、より実効性のあるものとするために、必要に応じてシステム関連事業者も参加した上で行う

→BCPには「医療情報システムの安全管理に関するガ イドラインの「情報セキュリティインシデントへの対応と対策」、「非常時(災害、サイバー攻撃、システム障害)対応とBCP策定」等に記載している事項について含める必要がある

→BCP作成に当たっては関係団体等が作成したマニュアル(医療機関におけるサイバーセキュリティ対策チェックリスト)も参考にする(関連記事はこちら)

BCP策定やオフラインでのデータバックアップなどは十分に進んでいない

ところで、こうした厚労省等の動きを踏まえて、医療機関サイドがサイバーセキュリティ対策にどの程度力を入れているのかが気になります。厚労省は、6月10日のワーキングに2024年の「病院における医療情報システムのサイバーセキュリティ対策に係る調査」結果を報告しました(2023年の調査結果に関する記事はこちら)

本年(2024年)2月1日から3月8日に8171病院を対象に調査を実施しており、そこから次のような状況が明らかになりました(回答病院は5353施設で、回答率は65.5%)。

▽回答率は病院規模が小さいほど低い(前年度調査と同様の傾向)

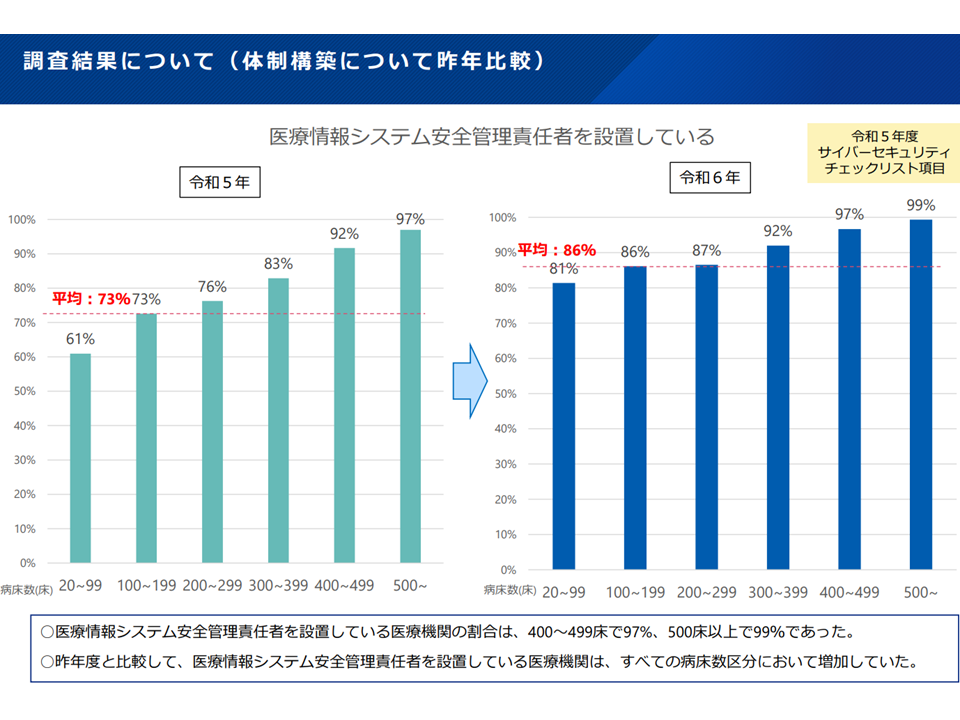

▽医療情報システム安全管理責任者の設置は、病院規模によって99-81%(全体では86%)で、前年(98-61%、全体73%)よりも向上している

医療情報システム安全管理責任者の配置状況(医療情報等利活用ワーキング(2)3 240610)

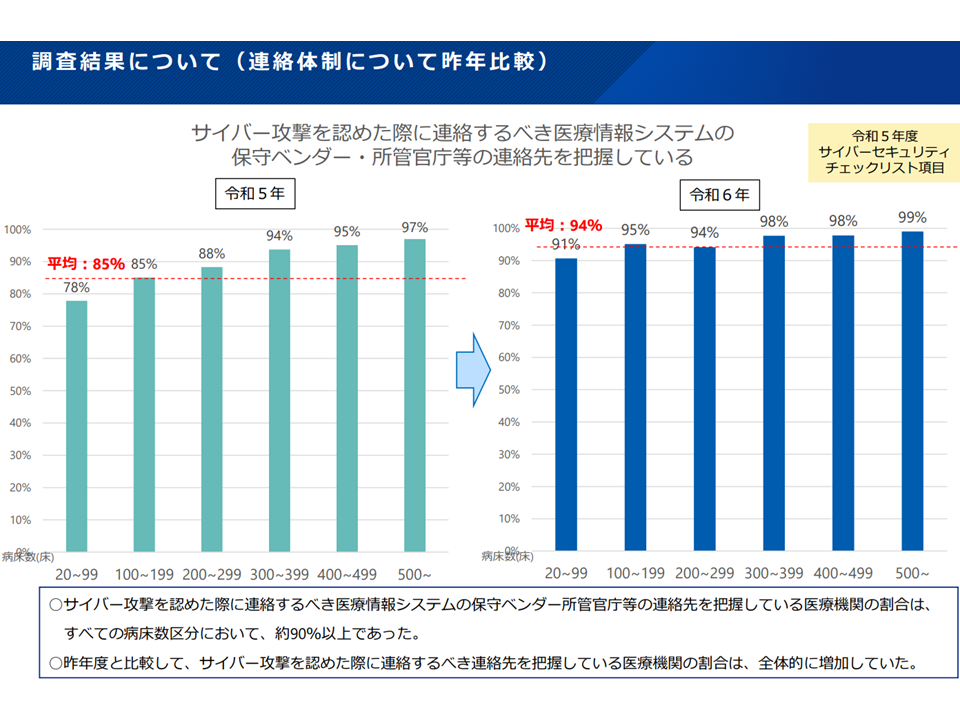

▽サイバー攻撃時に連絡するべき医療情報システムの保守ベンダー・所管官庁等の連絡先把握は、病院規模によって99-91%(全体では94%)で、前年(97-78%、全体85%)よりも向上している

サイバー攻撃時の連絡先等把握状況(医療情報等利活用ワーキング(2)4 240610)

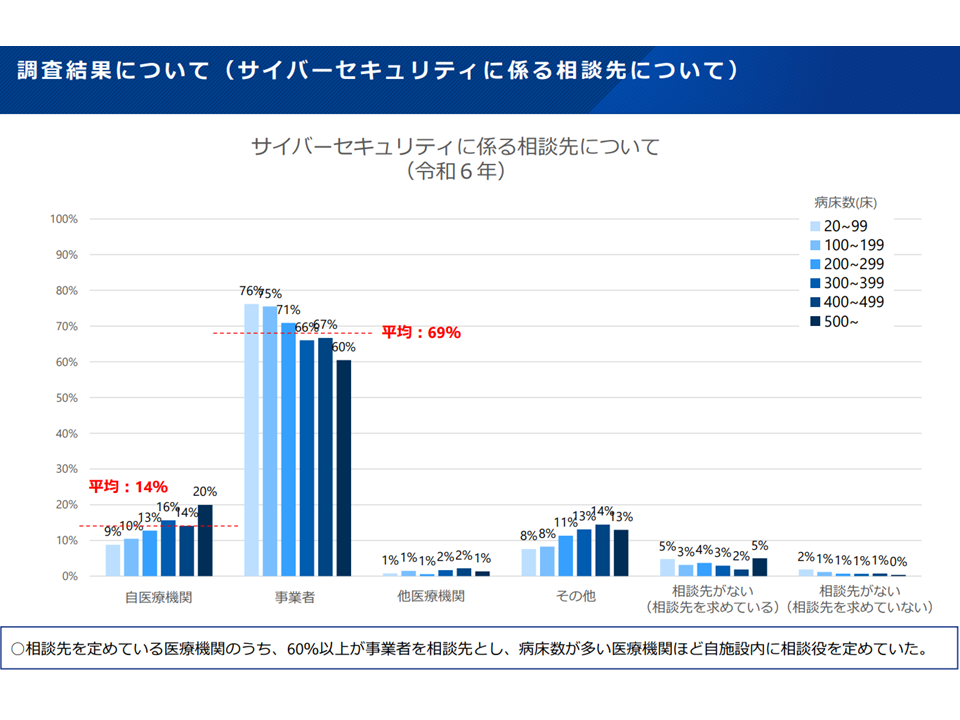

▽サイバーセキュリティに係る相談先としては「事業者」(システムベンダ)が最も多いが、大規模病院では「自院」としているところも少なくない(500床以上では20%)

サイバーセキュリティ対策の相談先(医療情報等利活用ワーキング(2)5 240610)

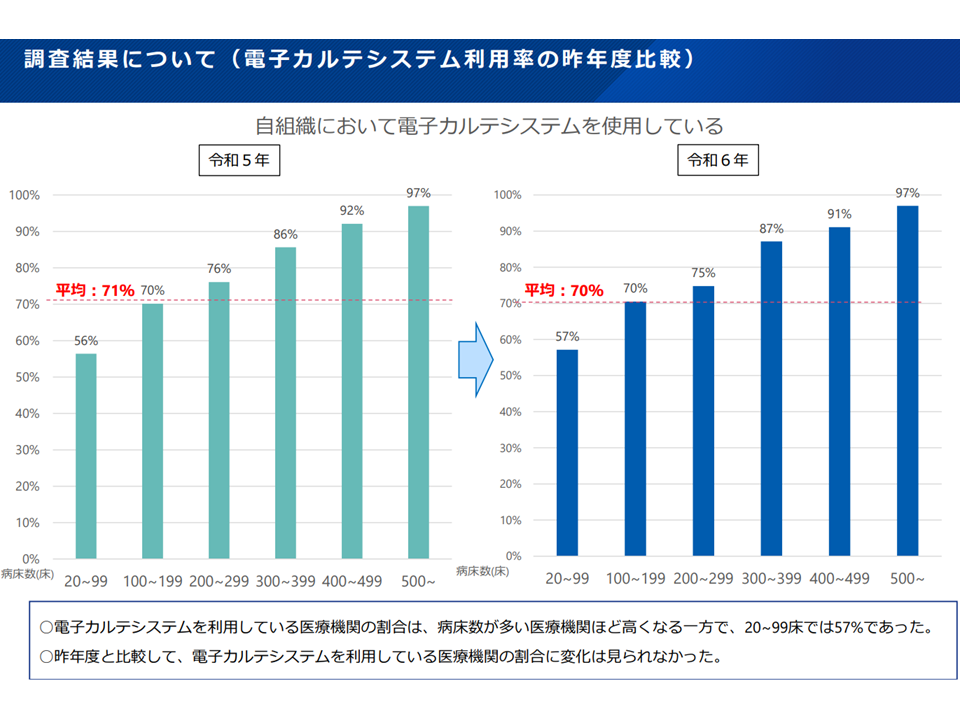

▽電子カルテシステムの使用状況は前年から大きく変わっていない

電子カルテ導入状況(医療情報等利活用ワーキング(2)6 240610)

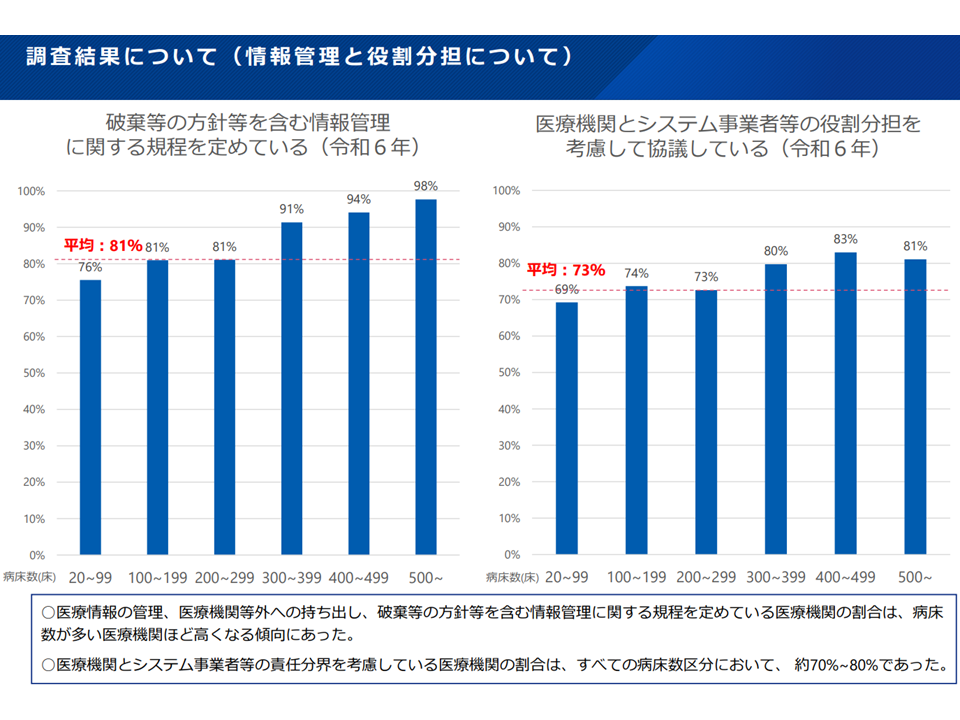

▽情報破棄等の方針等を含む「情報管理に関する規程」制定は、病床規模により98-76%(全体では81%)と規模による差がある

▽「医療機関とシステム事業者等との役割分担」(責任分解)を考慮した協議は、病床規模により83-69%(全体では73%)と規模による差がある

情報管理規定等(医療情報等利活用ワーキング(2)7 240610)

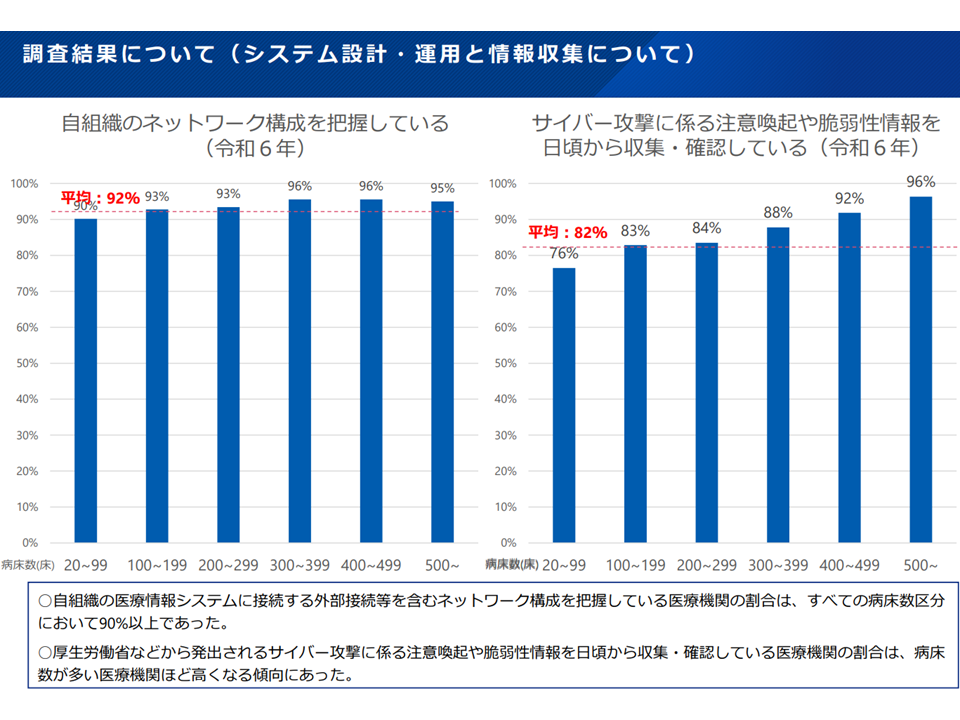

▽自組織のネットワーク構成把握は全体で92%と小規模病院も含めて相当程度進んでいる(病床規模により96-90%)

▽サイバー攻撃に係る注意喚起や脆弱性情報の日頃からの収集・確認は、病床規模により96-76%(全体では82%)と規模による差がある

ネットワーク構成把握状況等(医療情報等利活用ワーキング(2)8 240610)

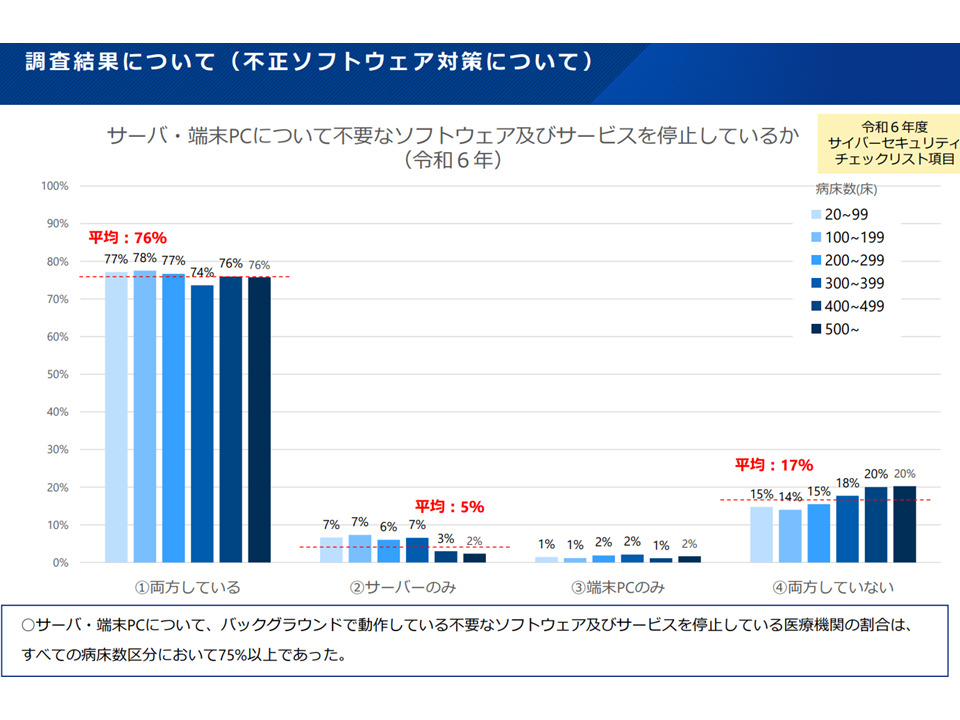

▽サーバ・端末PCについての「不要なソフトウェア・サービスの停止」は完了済が多いが、「いずれも実施してない」病院が大規模を含めて2割程度ある

不要なソフト停止等(医療情報等利活用ワーキング(2)9 240610)

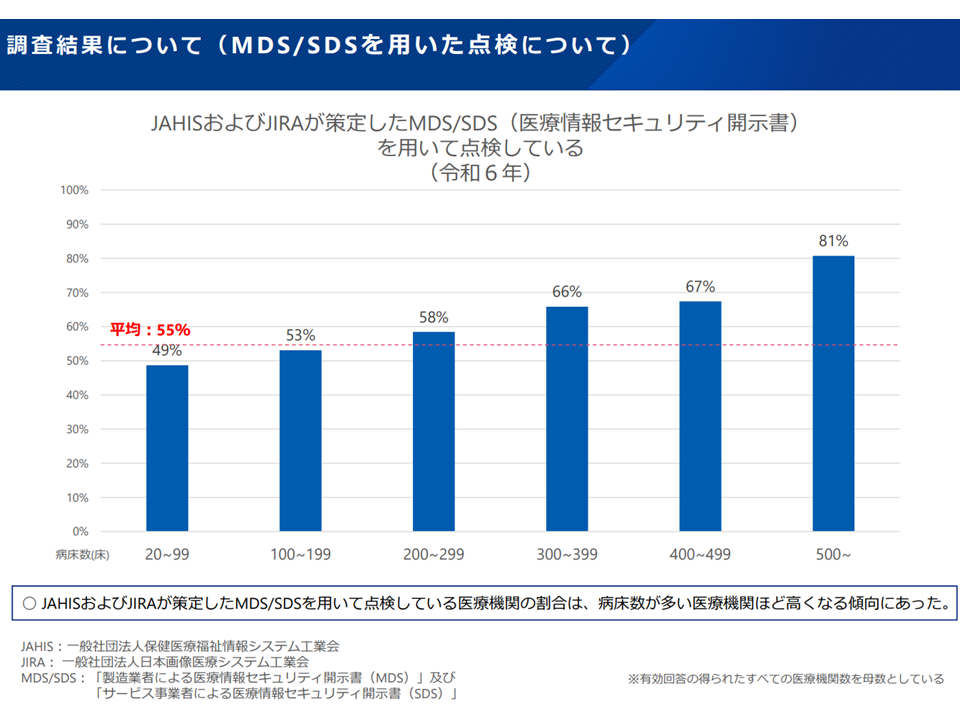

▽JAHIS・JIRAが策定したMDS/SDS(医療情報セキュリティ開⽰書)を用いた点検は、病床規模により81-49%(全体では55%)と規模による差がある

MDS等を活用した点検の状況(医療情報等利活用ワーキング(2)10 240610)

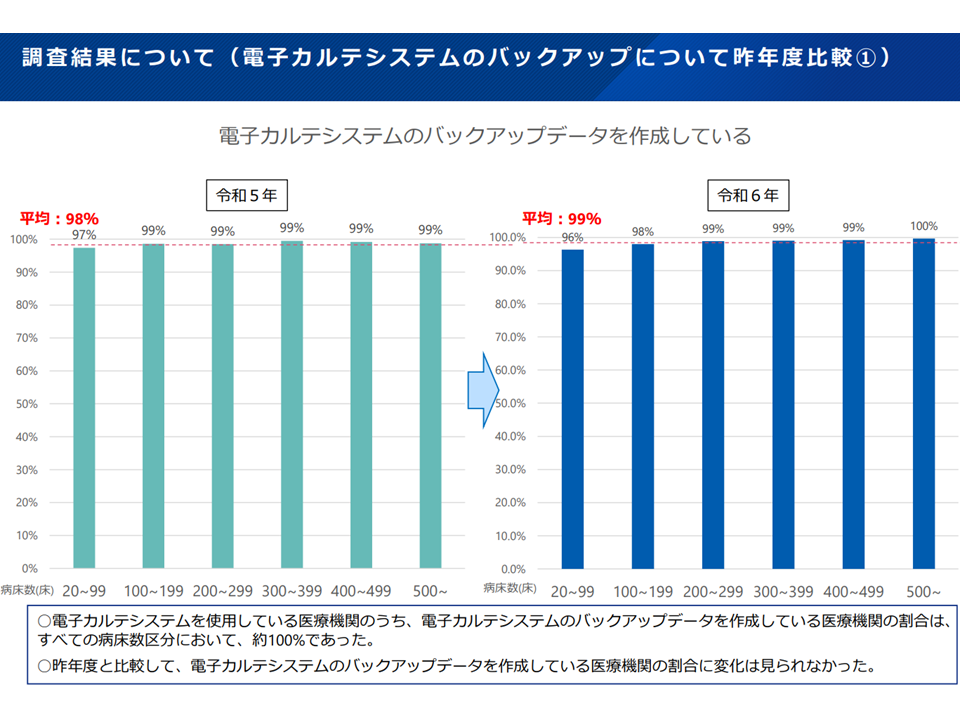

▽電子カルテシステムのバックアップデータ作成は、前年調査同様に相当程度進んでいる

電子カルテのバックアップ1(医療情報等利活用ワーキング(2)11 240610)

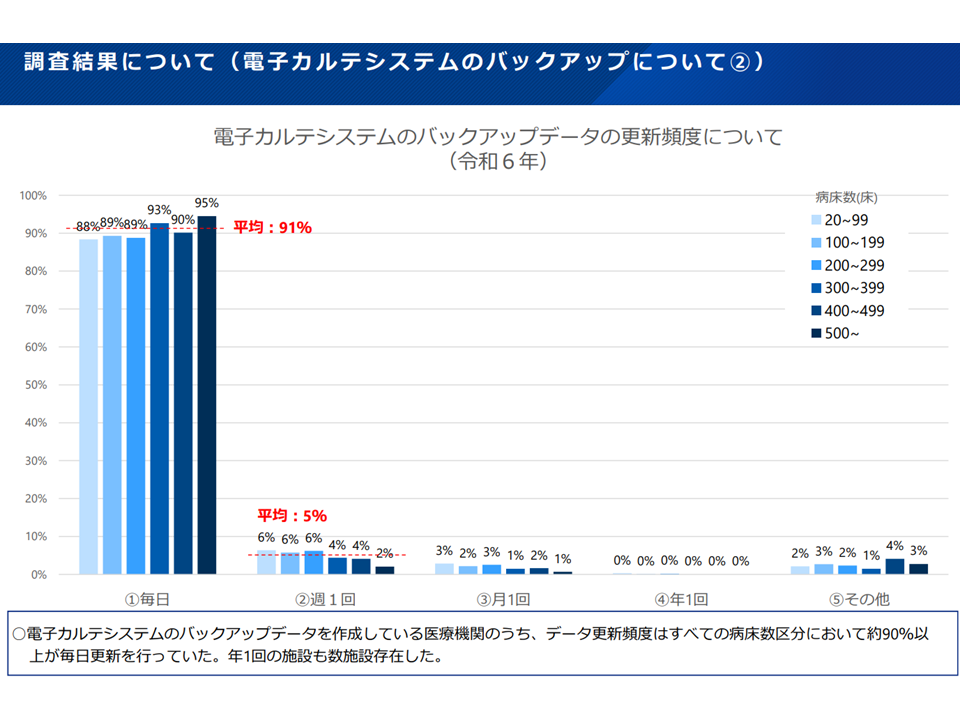

▽電子カルテシステムのバックアップデータの更新頻度については、「毎日」という病院がほとんどだが、一部に十分な頻度で実施していない病院もある

電子カルテのバックアップ2(医療情報等利活用ワーキング(2)12 240610)

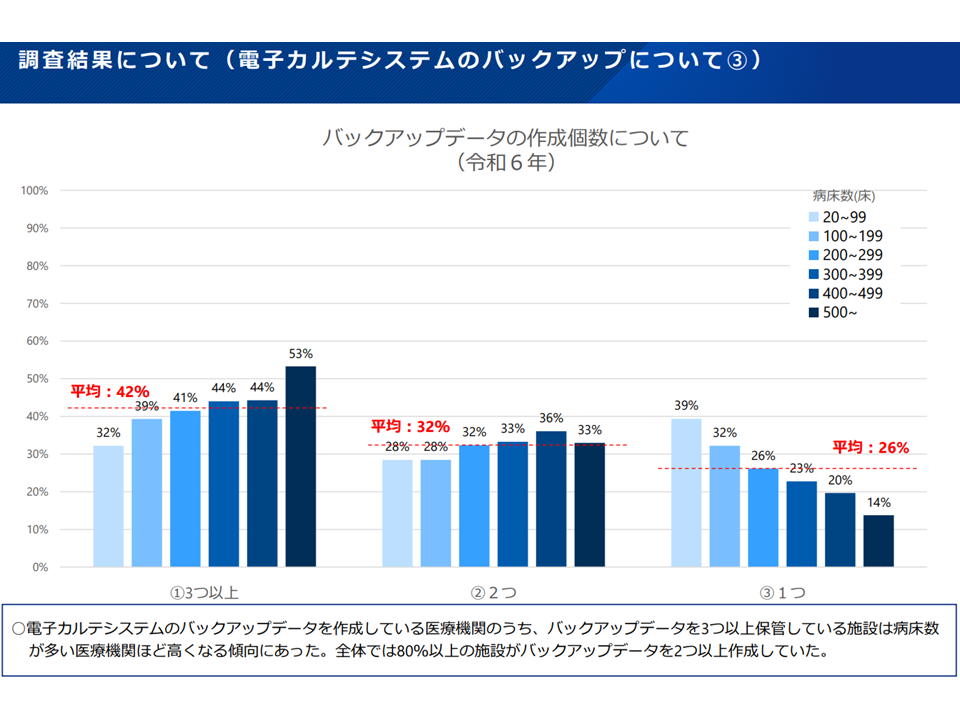

▽バックアップデータについて、医療情報システムの安全管理に関するガイドライン」では「3個以上」を推奨し、全体では42%(病床規模により53-32%)の病院がそれに従っているが、「1つ」にとどまっている病院も全体で26%(病床規模により14-39%)ある

電子カルテのバックアップ3(医療情報等利活用ワーキング(2)13 240610)

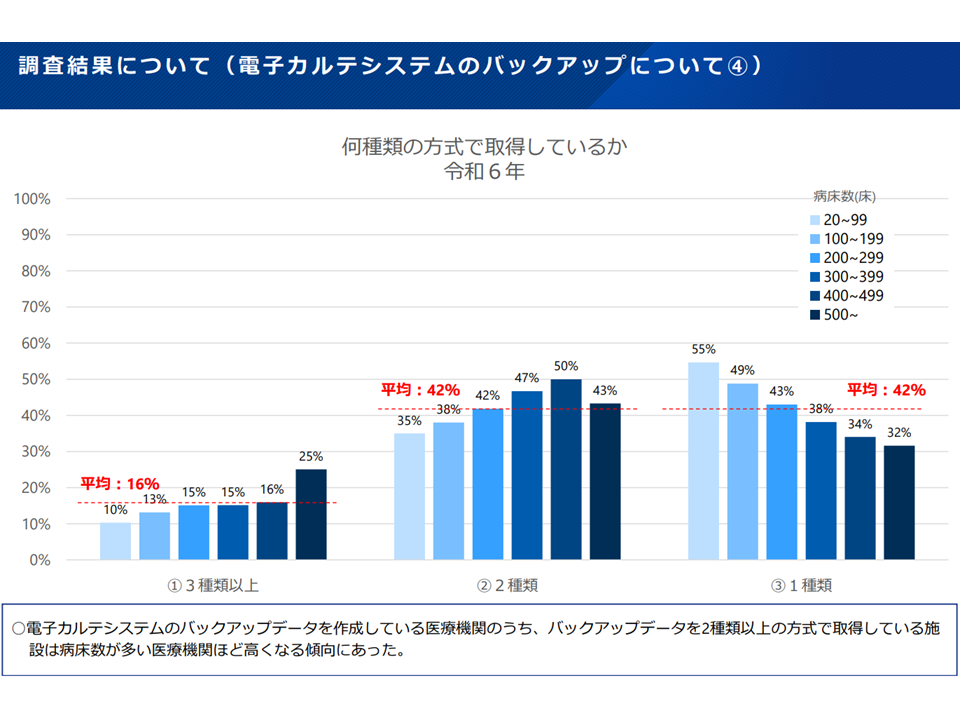

▽電子カルテのバックアップ方式について、医療情報システムの安全管理に関するガイドライン」では「複数方式」を推奨し、2種類・3種類でのバックアップが多いが、「1種類」にとどまっている病院も全体で42%(病床規模により32-55%)ある

電子カルテのバックアップ4(医療情報等利活用ワーキング(2)14 240610)

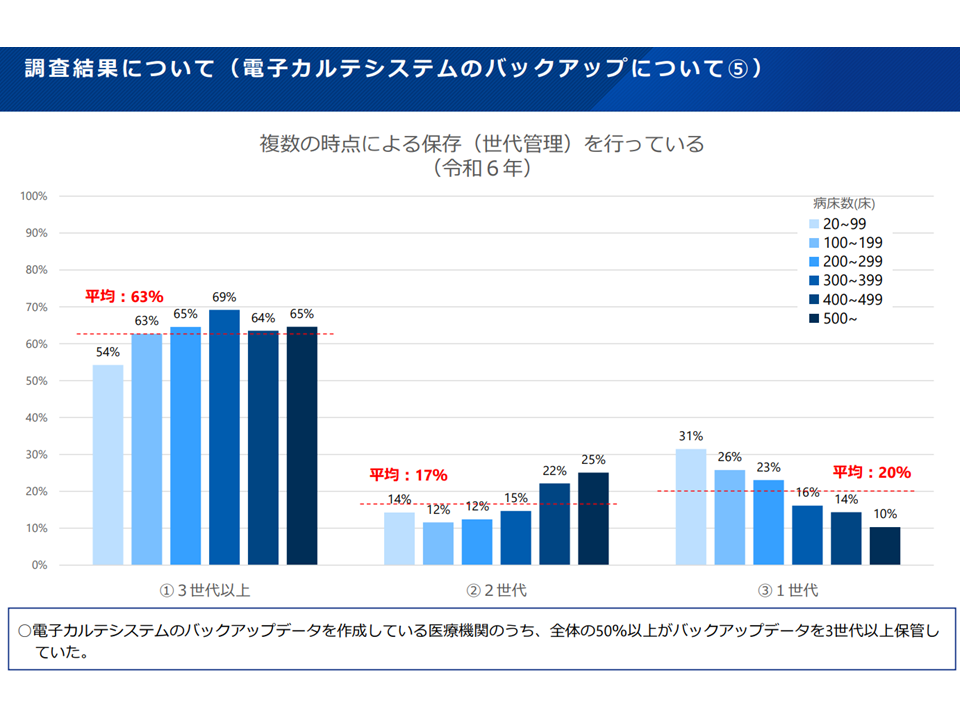

▽電子カルテのバックアップ方式について、医療情報システムの安全管理に関するガイドライン」では「3世代管理」を推奨し、全体では63%(病床規模により69-54%)の病院がそれに従っているが、「1世代」にとどまっている病院も全体で20%(病床規模により10-31%)ある

電子カルテのバックアップ5(医療情報等利活用ワーキング(2)15 240610)

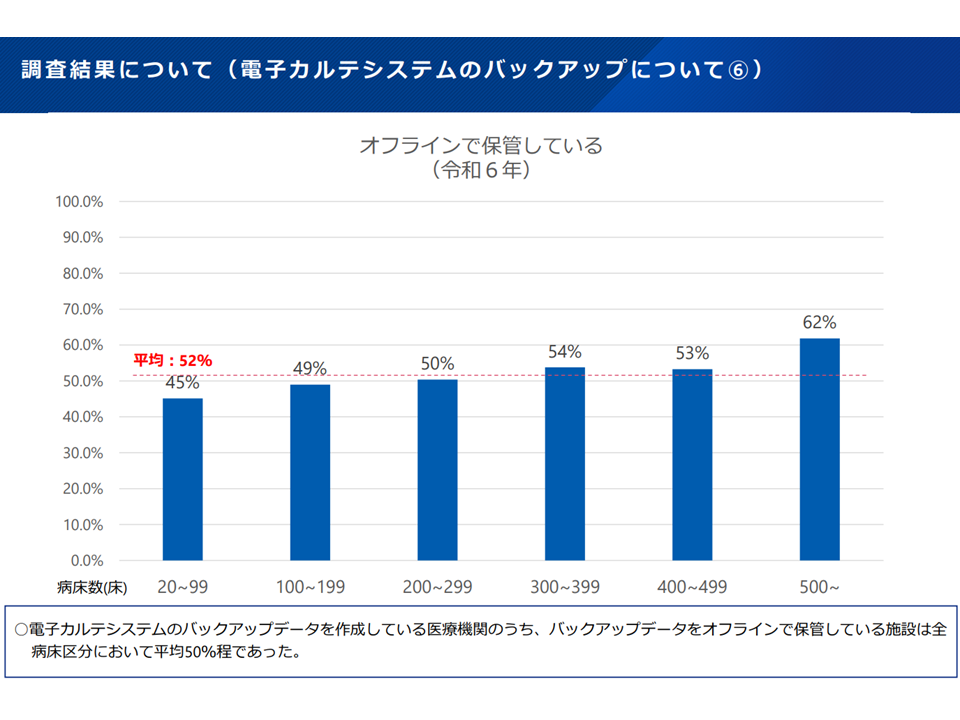

▽電子カルテのオフラインによるバックアップは、病床規模により45-62%(全体では52%)と十分とは言えず、また規模による差がある

電子カルテのバックアップ6(医療情報等利活用ワーキング(2)16 240610)

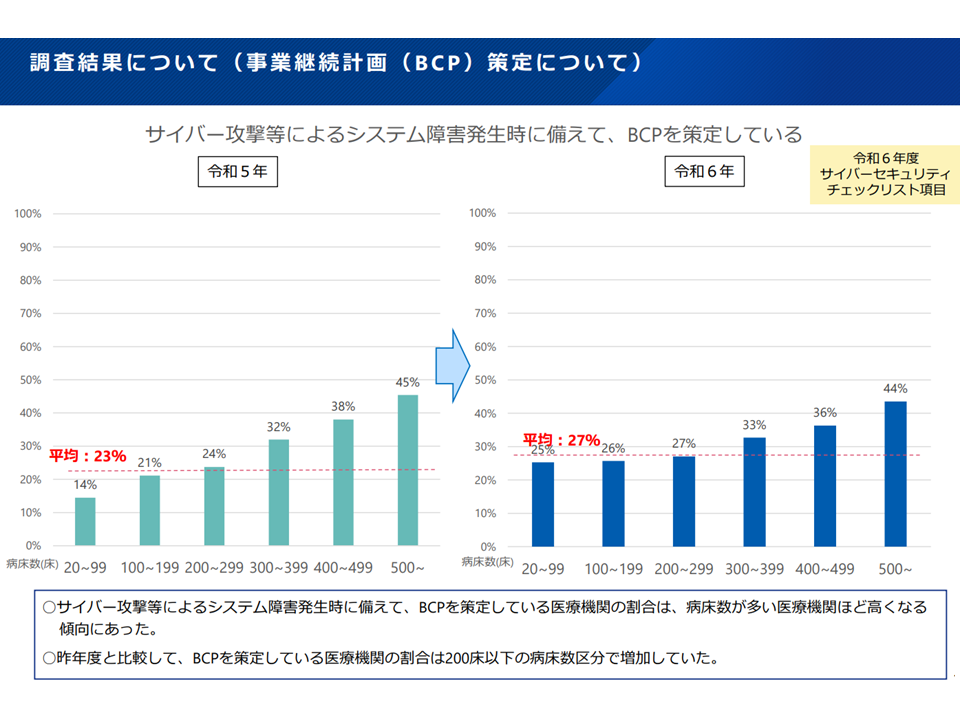

▽サイバー攻撃等によるシステム障害発生時に備えたBCP策定は、病院規模によって44-25%(全体では27%)で、前年(45-14%、全体23%)から、十分に向上しているとは言えない

サイバー攻撃BCP策定状況(医療情報等利活用ワーキング(2)17 240610)

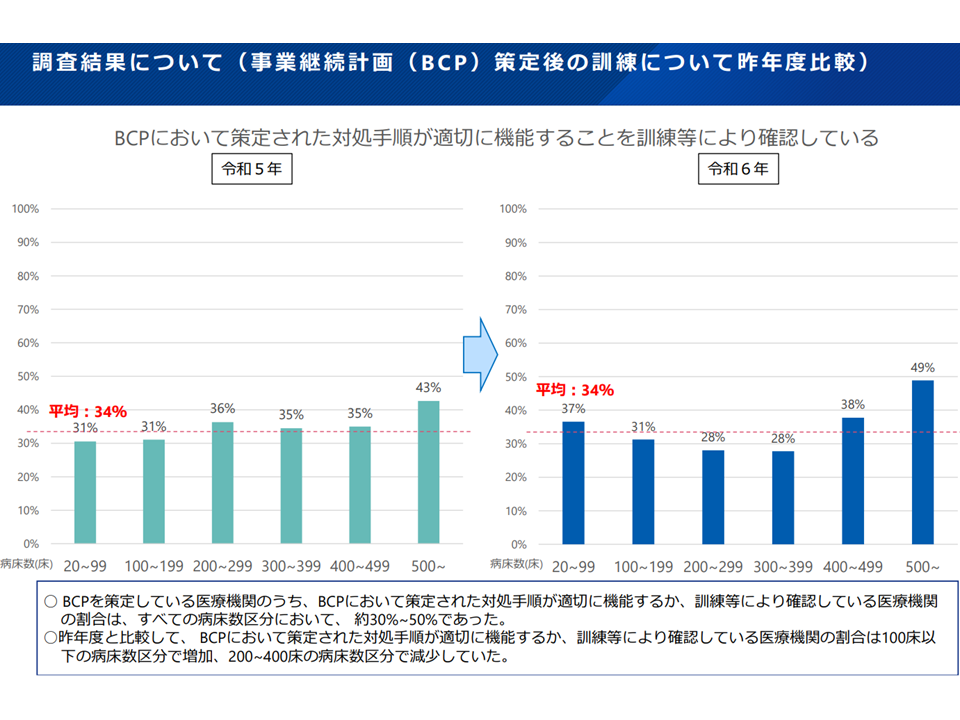

▽BCPで策定された対処手順が適切に機能することの訓練等による確認は、病院規模によって49-28%(全体では34%)で、前年(43-31%、全体34%)から、十分に向上しているとは言えない

BCPに基づく訓練の状況(医療情報等利活用ワーキング(2)18 240610)

前年調査から進んでいるものもあれば、進んでいない(BCP策定や訓練など)ものもあります。長島公之構成員(日本医師会常任理事)は「診療録管理体制加算1の施設基準にBCP策定などが盛り込まれ2024年6月に施行されるため、今後、進んでいく」と期待を寄せており、来年(2025年)の調査結果が注目されます。

なお、2024年度診療報酬改定の疑義解釈1では「オフラインによるバックアップについて『クラウド保存』でもよい」などの点を明確にしています。関連記事は

このほか、「診療録管理体制加算1では200床以上病院に『オフラインによる電子カルテ等データのバックアップ』を求めているが、200床未満病院でもその点の重要性は変わらない。診療報酬での加算以外での対応も考えてほしい」(小尾高史構成員:東京工業大学科学技術創成研究院准教授)、「院内情報システムの中には、セキュリティパッチをあてられない部分が出てくると思う。その際には、リスクを踏まえて『外部とつながない』『接続を最小限にする』などの対応を図るべきことを周知すべき」(高倉弘喜構成員:国立情報学研究所アーキテクチャ科学研究系教授)などの意見が出ています。

こうした意見なども参考に、医療機関全体で「セキュリティ対策のレベルアップ」が進められることに期待が集まります。識者からは「多くの医療機関は『鍵をかけていない金庫』のような状況にある」との指摘があります。ガイドラインの周知と実施、チェックリストやBCP確認書の活用などに向けて医療機関・システム事業者・行政(国・自治体)が連携して進める必要があります。

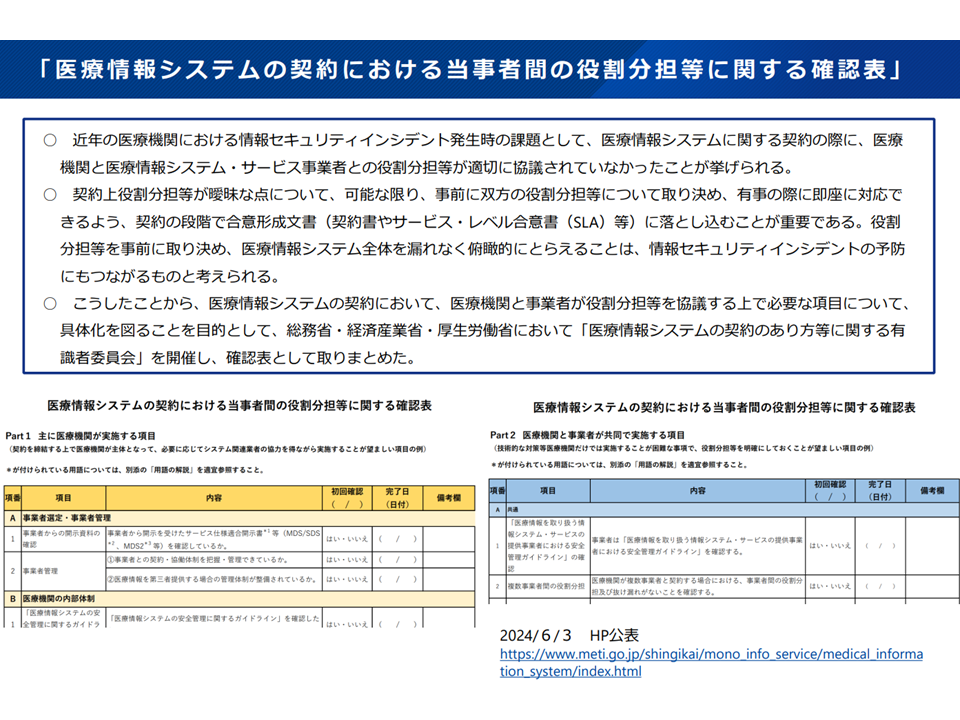

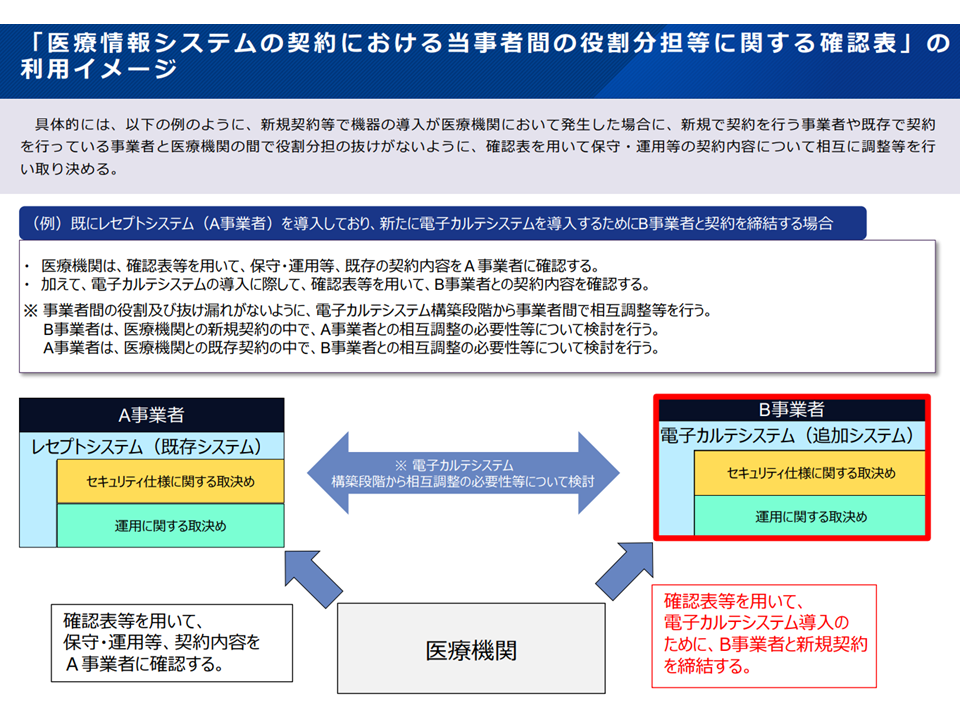

なお、その際、「医療機関側でどこまでの責任を持つのか」「システムベンダ側でどこまでの責任を持つのか」を明確にしておくことが必要です(この明確化のプロセスそのものがセキュリティ対策の意識を高めることにもなる)。この点について厚労省は「医療情報システムの契約における当事者間の役割分担等に関する確認表」も示しており、参考にすることが重要です。

医療機関とベンダとの責任分解確認書1(医療情報等利活用ワーキング(2)1 240610)

医療機関とベンダとの責任分解確認書2(医療情報等利活用ワーキング(2)2 240610)

【関連記事】

電子カルテ情報共有サービスに向けた病院システム改修費、408万5000円-657万9000円上限に1/2補助―医療等情報利活用ワーキング(1)

サイバー攻撃に備え、各医療機関で「平時対応→攻撃検知→初動対応→復旧対応→事後検証」を盛り込んだBCP策定を—厚労省

医療機関のサイバーセキュリティ対策チェックリスト「2024年度版」を公表、システムベンダと協力し平時からの対策強化を—厚労省

診療録管理体制加算1で求められるサイバーセキュリティ対策の詳細、システムベンダの協力が重要―疑義解釈1【2024年度診療報酬改定】(6)

過去の診療情報を活用して質の高い効率的な医療を可能とする医療DXを新加算で推進するとともに、サイバーセキュリティ対策強化も狙う

【2024年度診療報酬改定答申10】医療機関等のDXを下支えする加算を新設、診療録管理体制加算充実でサイバーセキュリティ対策強化

医療機関等のサイバーセキュリティ対策を「加算などで評価」すべきか、「加算など設けず義務化」すべきか—中医協総会(2)

薬局向けのサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療機関のサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療情報ガイドライン第6.0版を正式決定!医療機関の経営層も「サイバーセキュリティ対策」の積極的確保を!―厚労省

院内処方情報の格納・共有、電子処方箋の中で行うか?電子カルテ情報交換サービスの中で行うか?―医療等情報利活用ワーキング(3)

サイバーセキュリティ対策は小規模病院ほど不十分、大病院でもBCP策定やリスク低減措置など進まず―医療等情報利活用ワーキング(2)

医療情報ガイドライン第6.0版を概ね了承し5月末に公表、経営層もセキュリティ対策の重要性認識を―医療等情報利活用ワーキング(1)

医療・介護等の情報利活用、「なぜ必要なのか、メリット・リスクは何か」の国民への丁寧な周知が重要—健康・医療・介護情報利活用検討会

医療機関等のサイバーセキュリティ対策、「まず何から手を付ければよいか」を確認できるチェックリストを提示―医療等情報利活用ワーキング

医療情報システム安全管理ガイドライン改訂版の骨子を公表、病院院長等もサイバー攻撃の恐ろしさを十分に認識せよ!

救急医療における患者の診療情報確認、救急医療従事者に特別権限付与し「通常の端末」で確認する仕組みに―医療等情報利活用ワーキング(2)

病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)