医療機関のサイバーセキュリティ対策チェックリスト「2024年度版」を公表、システムベンダと協力し平時からの対策強化を—厚労省

2024.5.20.(月)

厚生労働省は5月13日に、本年度(2024年度)版の▼医療機関におけるサイバーセキュリティ対策チェックリスト▼医療機関におけるサイバーセキュリティ対策チェックリストマニュアル(医療機関・事業者向け)—を公表しました(厚労省サイトはこちら(チェックリスト)とこちら(マニュアル))。

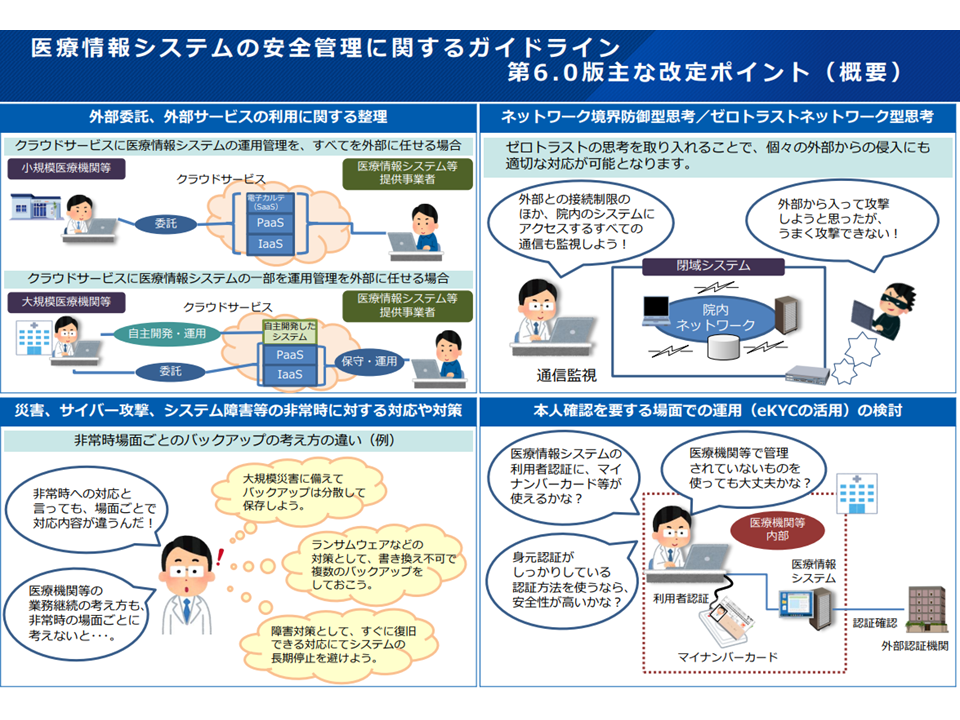

各医療機関において、すでに公表されている「医療情報システムの安全管理に関するガイドライン 第6.0版」と合わせて活用し、サイバーセキュリティ対策を強化していくことに期待が集まります。

本年度中(2024年度中)になすべき事項を整理、立ち入り検査時にチェックリストを確認

Gem Medでも繰り返し報じているとおり、「ランサムウェアと呼ばれるコンピュータウイルスにより、医療機関等が多大な被害を受けてしまう」事例が散発しています。2021年秋には徳島県の病院が、2022年秋)は大阪府の大規模急性期病院が被害にあい、電子カルテをはじとする医療データがすべて利用できなくなり(暗号化されてしまうなど)、長期間の診療停止を余儀なくされました。こうしたサイバー攻撃を受けた場合、対策が十分になされていなければ「医療機関閉鎖」(いわゆる倒産)にも追い込まれかねない状況も発生します。

こうしたサイバー攻撃に備えるため、厚生労働省は次の3つの取り組みを行うことを決定し、順次、実行に移しています。

(1)「医療情報システムの安全管理に関するガイドライン」を改訂し、その遵守を求める(関連記事はこちらとこちら)

(2)都道府県による立入検査(医療法第25条第1項・第3項)において「サイバーセキュリティ対策」確認を求める(2023年6月からの検査に適用)

(3)医療機関・システムベンダー向けのサイバーセキュリティ対策に向けたサイバーセキュリティ対策の「チェックリスト」を提示する

このうち(3)のチェックリストについては、昨年(2023年)6月に「2023年度版」が示され、まず▼医療情報システム安全管理責任者の設置▼サーバ、端末 PC、ネットワーク機器の台帳管理▼アクセスログの管理▼ネットワーク機器に関するセキュリティパッチ(最新ファームウェアや更新プログラ ム)適用▼インシデント発生時における組織内と外部関係機関(事業者、厚生労働省、警察等)への連絡体制図作成—などを行うことを求めていました(関連記事はこちら)。

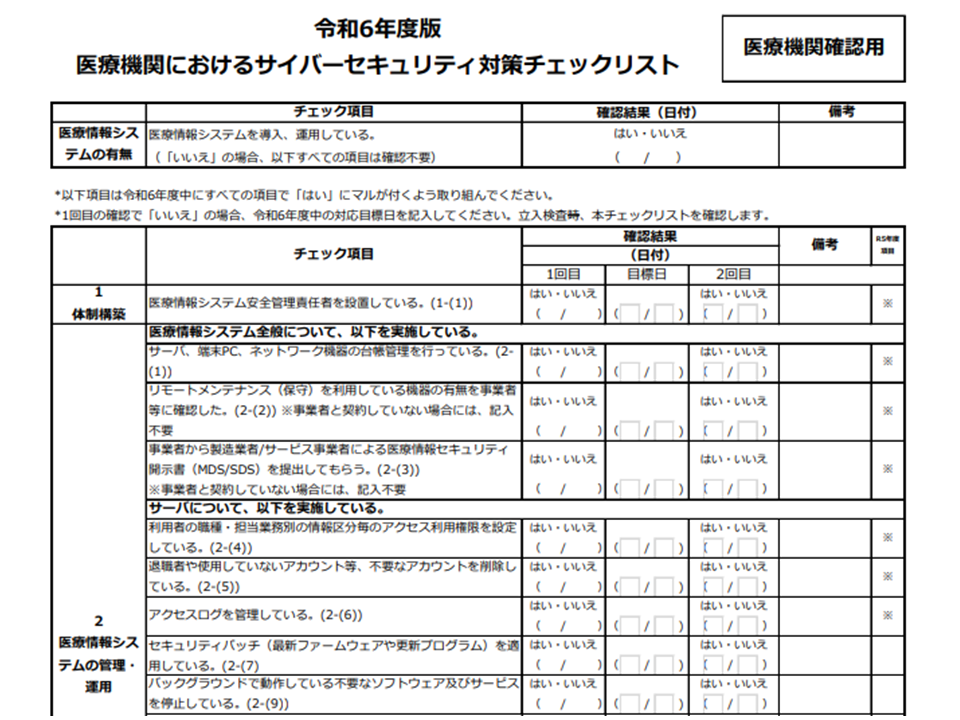

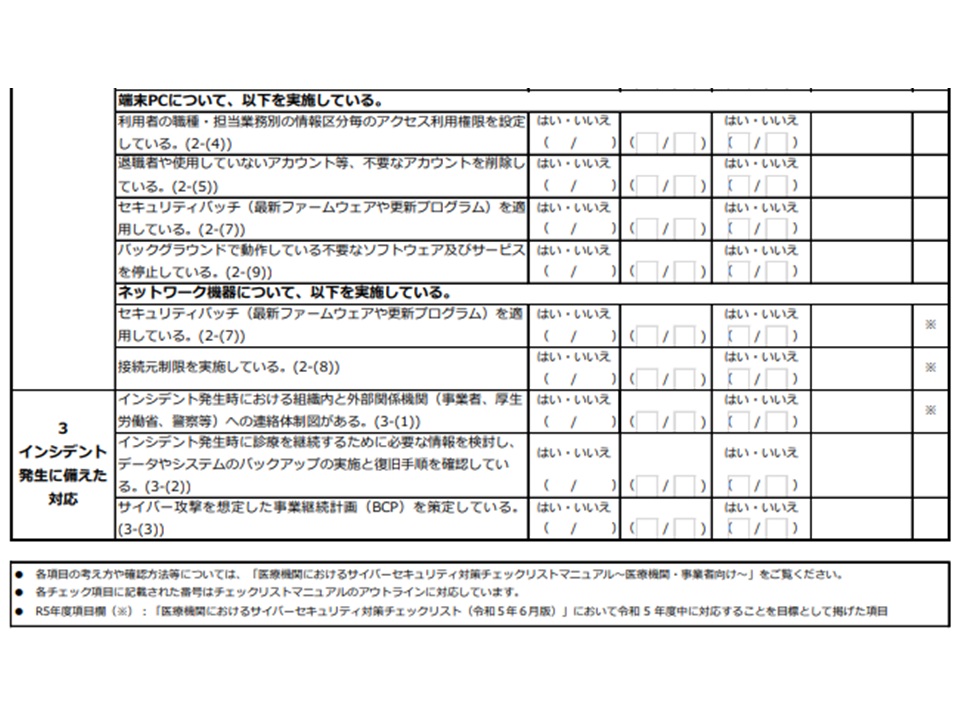

さらに今般、今年度(2024年度)版が示され、そこでは次のような点をチェックし、不備があれば急ぎ対応するよう医療現場に求めています(各項目の詳細はマニュアルで解説されている)。

▽医療情報システム安全管理責任者を設置しているか

▽医療情報システム全般について、「サーバ、端末PC、ネットワーク機器の台帳管理」「リモートメンテナンス(保守)を利用している機器の有無の事業者等への確認」「事業者から製造業者/サービス事業者による医療情報セキュリティ開示書(MDS/SDS)提出の確認」を行ったか

▽サーバについて、「利用者の職種・担当業務別の情報区分毎のアクセス利用権限設定」「退職者や使用していないアカウント等、不要なアカウントの削除」「アクセスログの管理」「セキュリティパッチ(最新ファームウェアや更新プログラム)の適用」「バックグラウンドで動作している不要なソフトウェア・サービスの停止」を行っているか

▽端末PCについて、「利用者の職種・担当業務別の情報区分毎のアクセス利用権限の設定」「退職者や使用していないアカウント等、不要なアカウントの削除」「セキュリティパッチ(最新ファームウェアや更新プログラム)の適用」「バックグラウンドで動作している不要なソフトウェア及びサービスの停止」を行っているか

▽ネットワーク機器について、「セキュリティパッチ(最新ファームウェアや更新プログラム)の適用」「接続元制限」を行っているか

▽インシデント発生時における組織内と外部関係機関(事業者、厚労省、警察等)への連絡体制図があるか

▽インシデント発生時に「診療を継続する」ために必要な情報を検討し、データやシステムのバックアップの実施と復旧手順を確認しているか

▽サイバー攻撃を想定した事業継続計画(BCP)を策定しているか

また、事業者(システムベンダー)にも、これらの裏返しの対応を行っているか、例えば「事業者内に医療情報システム等の提供に係る管理責任者を設置しているか、医療機関に製造業者/サービス事業者による医療情報セキュリティ開示書(MDS/SDS)を提出したか」などのチェックリストが作成・公表されています。

2024年度版のサイバーセキュリティ対策チェックリスト(医療機関用)1

2024年度版のサイバーセキュリティ対策チェックリスト(医療機関用)2

これらの事項について、各医療機関においてチェックを実施。不備がある場合には「いつまでに完了するのか」の目標日を設定し、事業者(システムベンダー)と協力して、急ぎ対応を図ることが求められます。

(2)の立ち入り検査の際に、チェックリストの確認がなされます。

医療情報システムガイドライン6.0版のポイント

もっとも「ガイドラインを見直したので、各医療機関等で十分に対応し、遵守するように」と求めるだけでは、サイバーセキュリティ対策はなかなか進みまないため、(2)の立入検査の中に「サイバーセキュリティ対策は整えられているか」という項目を追加し、都道府県や国が「医療機関の対策を検査し、必要に応じて改善に向けた助言などを行う」仕組みが整えられました。

さらに(3)のチェックリストで「平時から医療機関・システムベンダが連携して、自院のセキュリティ対策は十分かを確認する。不十分な場合には、順を追って『まず何から始めればよいか』などを明らかにし、確実に対策を進めてもらう」こととし、これを(2)の立ち入り検査で確認するという構造となっています。

「医療機関は、鍵のかかっていない金庫のようなもの」と指摘する声もあり、上記の(1)から(3)の取り組み、さらにこれを支える診療報酬である【診療録管理体制加算】なども活用し、セキュリティ対策の充実を図ることが重要です。

【関連記事】

診療録管理体制加算1で求められるサイバーセキュリティ対策の詳細、システムベンダの協力が重要―疑義解釈1【2024年度診療報酬改定】(6)

過去の診療情報を活用して質の高い効率的な医療を可能とする医療DXを新加算で推進するとともに、サイバーセキュリティ対策強化も狙う

【2024年度診療報酬改定答申10】医療機関等のDXを下支えする加算を新設、診療録管理体制加算充実でサイバーセキュリティ対策強化

医療機関等のサイバーセキュリティ対策を「加算などで評価」すべきか、「加算など設けず義務化」すべきか—中医協総会(2)

薬局向けのサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療機関のサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療情報ガイドライン第6.0版を正式決定!医療機関の経営層も「サイバーセキュリティ対策」の積極的確保を!―厚労省

院内処方情報の格納・共有、電子処方箋の中で行うか?電子カルテ情報交換サービスの中で行うか?―医療等情報利活用ワーキング(3)

サイバーセキュリティ対策は小規模病院ほど不十分、大病院でもBCP策定やリスク低減措置など進まず―医療等情報利活用ワーキング(2)

医療情報ガイドライン第6.0版を概ね了承し5月末に公表、経営層もセキュリティ対策の重要性認識を―医療等情報利活用ワーキング(1)

医療・介護等の情報利活用、「なぜ必要なのか、メリット・リスクは何か」の国民への丁寧な周知が重要—健康・医療・介護情報利活用検討会

医療機関等のサイバーセキュリティ対策、「まず何から手を付ければよいか」を確認できるチェックリストを提示―医療等情報利活用ワーキング

医療情報システム安全管理ガイドライン改訂版の骨子を公表、病院院長等もサイバー攻撃の恐ろしさを十分に認識せよ!

救急医療における患者の診療情報確認、救急医療従事者に特別権限付与し「通常の端末」で確認する仕組みに―医療等情報利活用ワーキング(2)

病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)