医療機関のサイバーセキュリティ強化に向け、人材育成やデータバックアップ、専門家の支援など充実―医療等情報利活用ワーキング

2022.5.30.(月)

医療機関のサイバーセキュリティ対策を強化するために、(1)平時対応(2)初動対応(3)復旧対応—の3つのフェーズに合わせた対応を、医療機関はもちろん、国や都道府県も上げて進めていく—。

平時対応では、人材育成に向けた研修の実施、脆弱性対応(VPNのアップデート等)などを行う。また攻撃を受けた際の初動対応について、200床未満の中小病院等では「お助け隊」と呼ばれるシステム業者がヘルプに向かうことを検討している—。

さらに早期に通常診療に戻れるよう、システムやデータのバックアップを適切に確保しておくことなどを進めていく—。

5月27日に開催された健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」(以下、ワーキング)において、こういった「短期的対策方針」が固められました。【診療録管理体制加算】については2022年度診療報酬改定で見直しが行われ(稼働は2023年度から)、立入検査については厚生労働省が留意事項を示すなど、短期的対策の一部は実行に向けて既に動きしています。

5月27日に開催された「第11回 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ」

目次

医療分野のセキュリティ対策水準アップに向け、人材育成、機器のアップデート等進める

電子カルテやオーダリングシステムなど「医療情報システム」の利活用が多くの医療機関等で進められています。データを蓄積し、それらを有機的に結合・解析することで「医療の質向上」や「業務の効率化」などが進むと期待されます。また「院内」にとどまらず「地域」単位で診療データを共有する取り組みも多くの地域では進んでおり、現在は「全国単位で診療データを共有する」仕組み構築が進められています(関連記事はこちらとこちらとこちらとこちら)。

もっとも、診療データは非常に機微性の高い患者の個人情報であり、安易に共有・外部提出することはできません。適切に診療データを保存・利活用するための指針として厚生労働省は「医療情報システムの安全管理に関するガイドライン」を策定。医療機関等や医療情報システムメーカーはこれに準拠した取り組みを行うことが求められています。

ところで昨今、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」などの報告があります。

ランサムウェア(Ransom(身代金)+Software(ソフトウェア)の造語)はコンピュータウイルスの1種で、例えば医療機関の保有する診療データ等を全て暗号化し「データを元に戻して欲しければ多額の費用(身代金)を支払え。言うことを聞かなければ機密データをばらまくぞ」などと脅す犯罪に使われています。昨秋(2021年秋)には徳島県の病院がランサムウェア攻撃を受け、患者の電子カルテをはじとする医療データがすべて暗号化され病院で利用できなくなってしまう(病院側でデータを見ることができなくなり、実質的に消失した形)という大きな事件が起きました。当該病院では院内システムが利活用できなくなったことから数日間、「新規患者の受け入れ停止」「救急患者の受け入れ停止」をせざるを得ず、地域医療提供体制にも大きな影響が生じる事態となりました。

こうした事態を重く見て、厚生労働省とワーキングでは、「サイバーセキュリティ対策の強化」などを盛り込んだ「医療情報システムの安全管理に関するガイドライン」改訂(5.2版)を実施しています(厚労省のサイトはこちら、関連記事はこちら)。

あわせて厚労省医政局研究開発振興課医療情報技術推進室の田中彰子室長は「サイバーセキュリティ対策の強化について、『各医療機関による自主的な取り組み』だけでは不十分ではないか。サイバー攻撃などによる『長期間の診療停止』が生じないよう、国や都道府県なども連携・協力し、次の3つフェーズに分けて短期的な対策をまず進めてはどうか」とワーキングに提案し、了承されました。「短期的な取り組み」「当面の取り組み」という位置づけで、今後、「中朝的な対策強化」についても検討が進む見込みです。

(1)平時の取り組み

(2)サイバー攻撃を受けたなどインシデント発生時の初動対応

(3)日常診療を取り戻すための復旧対応

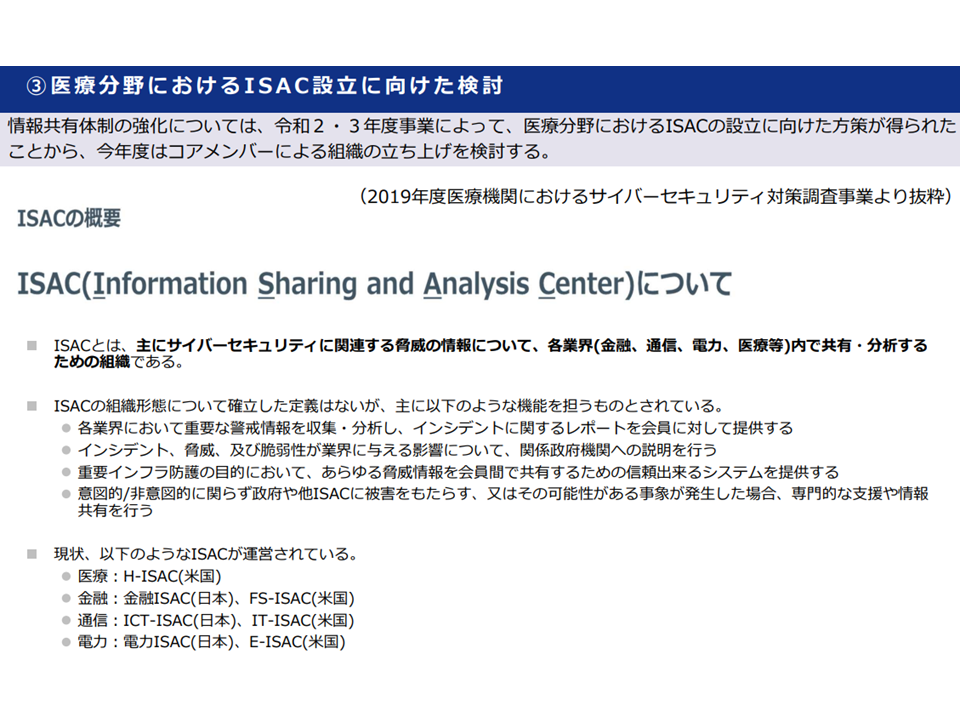

まず(1)の平時対応として(a)医療従事者へのセキュリティ対策研修の充実(b)脆弱性が指摘されている機器の確実なアップデートの実施(c)医療業界独自の情報共有機能を構築するためのISAC(アイサック)の立ち上げ—の3点が打ち出されました。

このうち(a)は、医療機関の従事者に研修を行うことで「セキュリティ水準の全体的な底上げ」を狙うものです。

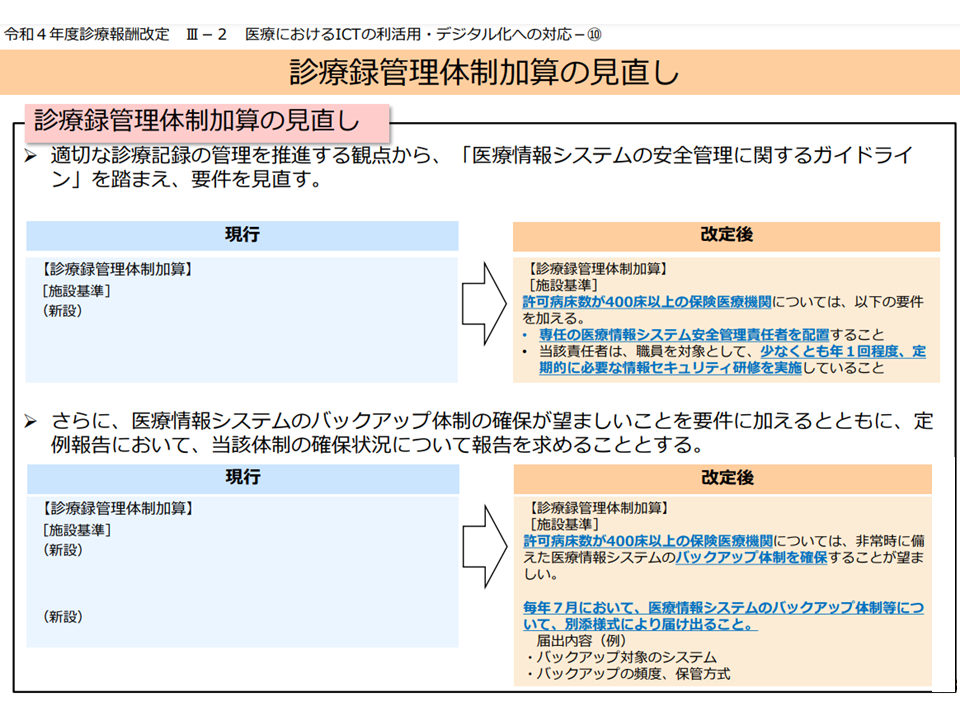

2022年度の診療報酬改定では、A207【診療録管理体制加算】(適切に診療記録の管理を行っている医療機関において、入院患者について入院初日に100点または30点の算定を認める加算)について「サイバーセキュリティ対策の強化」に向けて、例えば次のような施設基準見直し(厳格化)が行われました。「まず大病院」のセキュリティ対策強化を狙うものです。

▽許可病床数400床以上の保険医療機関では、次の要件を加える

▼専任の医療情報システム安全管理責任者を配置する

▼当該責任者は、職員を対象として、少なくとも年1回程度、定期的に必要な情報セキュリティ研修を実施する

診療録管理体制加算の見直し(2022年度診療報酬改定)

医療機関サイドの準備期間を考慮し、本見直し規定は2023年度からスタートします。田中医療情報技術推進室長は、この「情報セキュリティ研修」のための研修資材等について「本年度(2022年度)中に厚労省で準備し、広く提供する」考えを明らかにしました。ワーキングの長島公之構成員(日本医師会常任理事)は「研修資材提供と合わせて、相談窓口などの開設も検討してほしい」と要望しています。

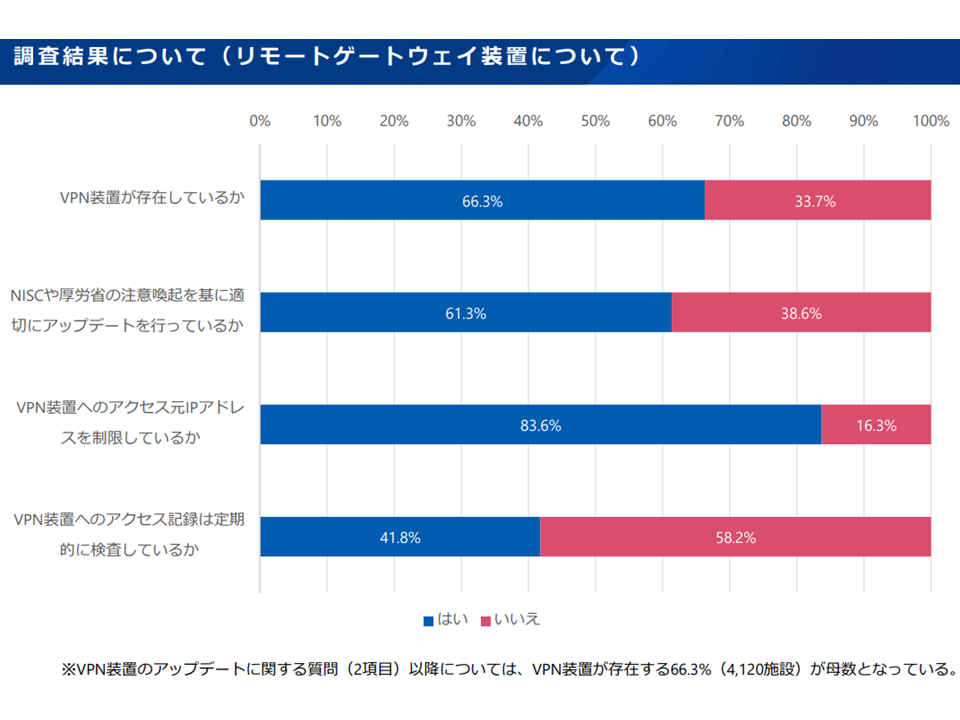

また、サイバー攻撃に対応するために、例えば「VPN装置等の設定」などが多くの医療機関でなされていますが、「適切なアップデートがなされていない」ケースも少なくありません(厚労省の調査によれば4割弱)。これでは「VPN装置等を設定」した意味が半減してしまいます。

病院のリモートゲートウェイ状況(医療等情報利活用ワーキング2 220330)

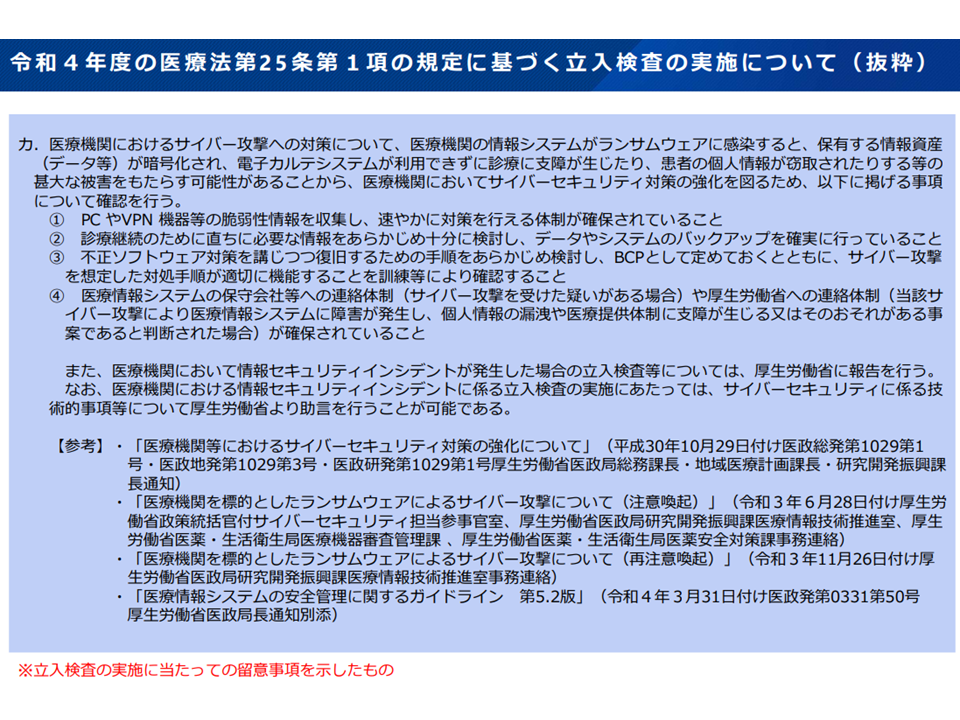

そこで田中医療情報技術推進室長は、(b)のように「適切なアップデートがなされているか」などを毎年度の「立入検査」(医療法第25条第1項の規定に基づく立入検査)で確認する考えを示しました。「確認し、医療機関に適切な対策を促すための助言・支援を行う」ことが目的で、「十分でない場合にペナルティを課す」といった意味合いではありません。

さらに、サイバーセキュリティに関連する脅威の情報を業界内で共有・分析する組織を「我が国の医療版ISAC」として設立する方向も田中医療情報技術推進室長は明示しています(c)。本邦では金融・通信・電力の分野でISACが設立されています。この既存ISACの立ち上げメンバーや、医療情報システムの専門家、医療・製薬等の関係者を募り、本年度(2022年度)中にコアメンバーによる組織立ち上げが目指されます。関係者による自主的な積極的な活動がメインとなり、5年・10年という比較的長い期間をかけて「サイバーセキュリティに立ち向かう」組織に育てていくことになるでしょう。

ISACについて(医療情報等利活用ワーキング7 220527)

こうした、▼研修による人材育成▼立入検査による医療機関の意識向上▼ISACによる最新情報等の確認・共有—などにより、平時から「サイバーセキュリティ対策能力の向上」を目指します。

サイバー攻撃受けた際、中小病院には「お助け隊」がヘルプ、大病院は当面「自前対応」を

一方、(2)は実際にサイバー攻撃がなされた際の「初動対応」についてルール作りを行うもので、具体的には次の2つの方策をとることになります。

(a)インシデント発生時の駆けつけ対応の強化

(b)行政機関等への報告の徹底

まず(a)の初動対応は、▼自院で対応が困難と思われる200床未満の医療機関等では「サイバーセキュリティお助け隊」(経済産業省の事業)にヘルプを求める▼200床以上の医療機関では「自院での対応」を行う(委託ベンダー等の助力も得る)—という方針が示されました。

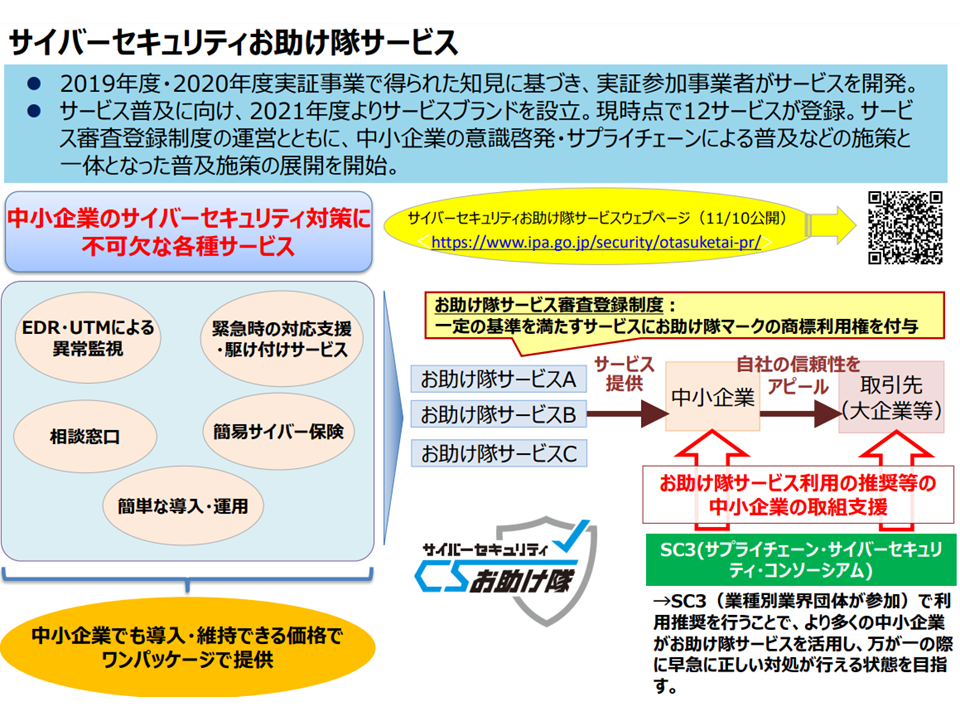

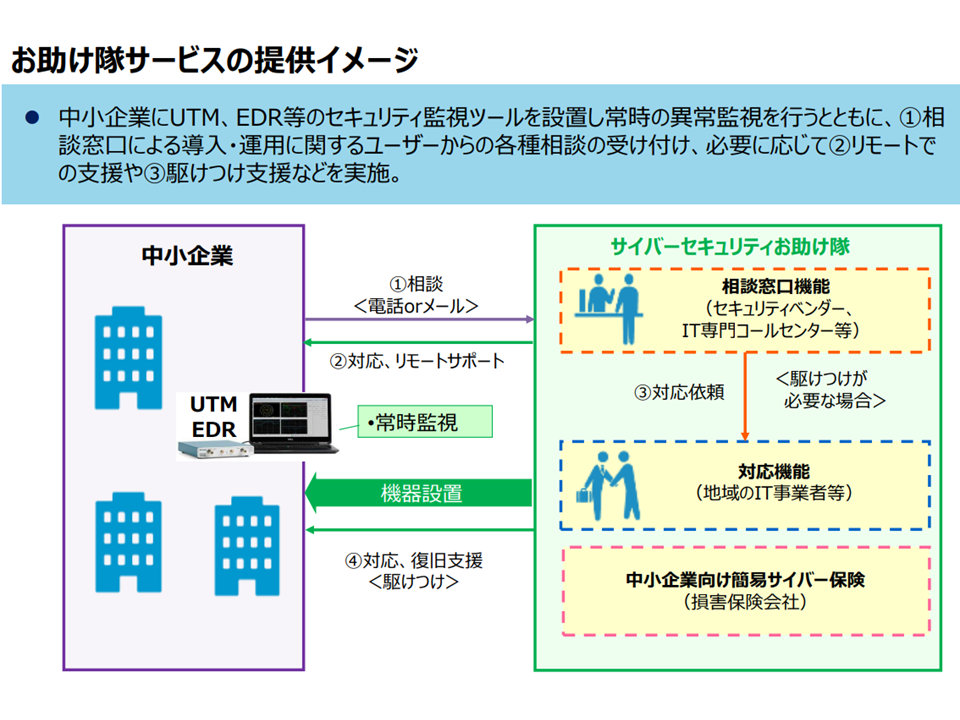

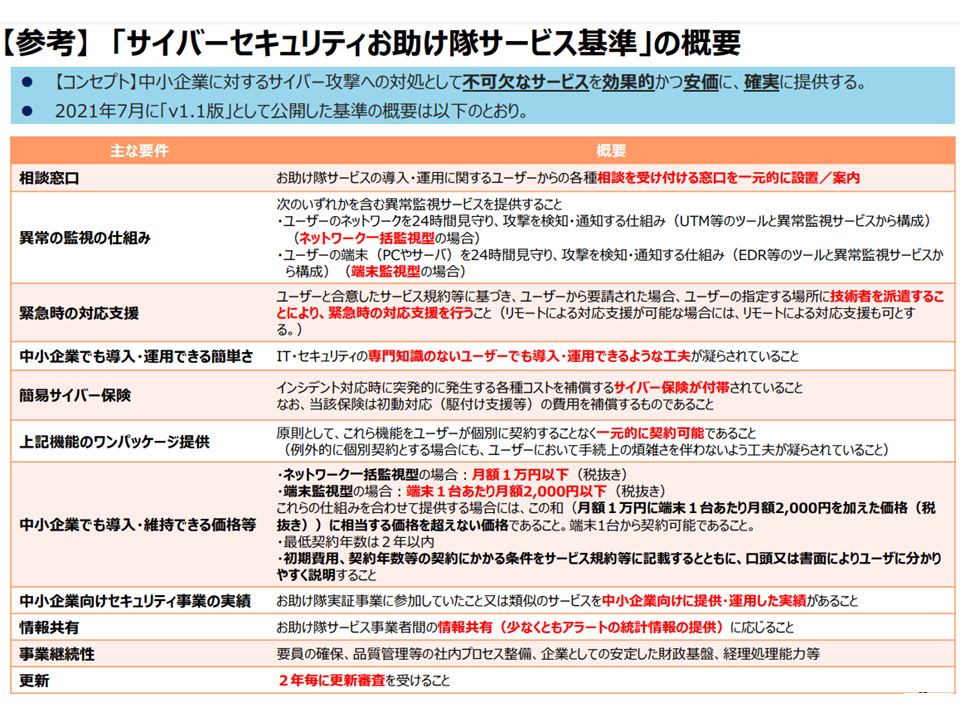

「サイバーセキュリティお助け隊」とは、経産省が民間システム会社(2022年5月時点で12社)の協力を得て、自前で十分なセキュリティ対策をとることが難しい中小企業に対し「常時のサイバー攻撃監視」と「攻撃を受けた際のヘルプ」を行う仕組みです(企業対応では、ネットワーク監視型サービスが月額1万円以下、端末端子型サービスが月額2000円以下と安価に設定されている)。厚労省と経産省で連携し「医療機関へのヘルプサービス」の具体的な内容を詰めており、近く中小医療機関向けのサービスが開始される見込みです。

サイバーセキュリティお助け隊の概要1(医療情報等利活用ワーキング1 220527)

サイバーセキュリティお助け隊の概要2(医療情報等利活用ワーキング2 220527)

サイバーセキュリティお助け隊の概要3(医療情報等利活用ワーキング3 220527)

一方、200床以上病院については、「自前での対応(委託ベンダーに依頼するなど)が一定程度可能ではないか」「お助け隊は中小企業を対象としており、大病院対応が困難である」などの事情を踏まえ、まず「自前で初動対応を行う」ことが求められます。ただし、「200床以上病院において、実際にインシデントが発生したときの現地駆けつけ事例を調査し、医療機関におけるサイバー対策の強化が必要な点などを明らかにしていく」調査事業も行われます。調査事業の中で「200床以上病院に対し、どのような支援が必要となるのか」を把握し、将来の支援策検討につなげていくことになると考えられます。

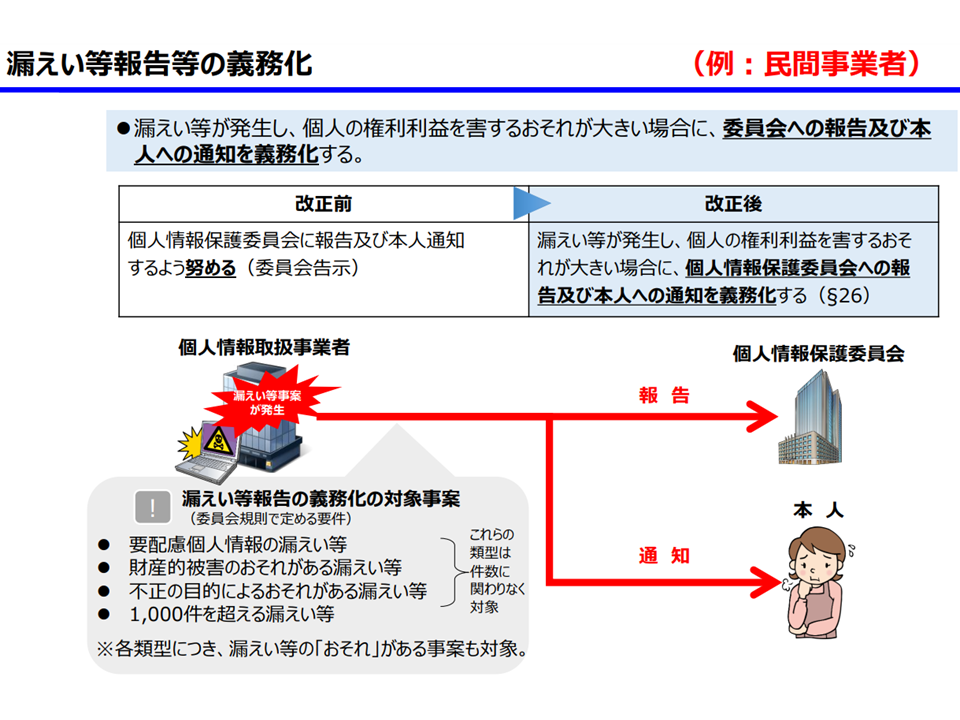

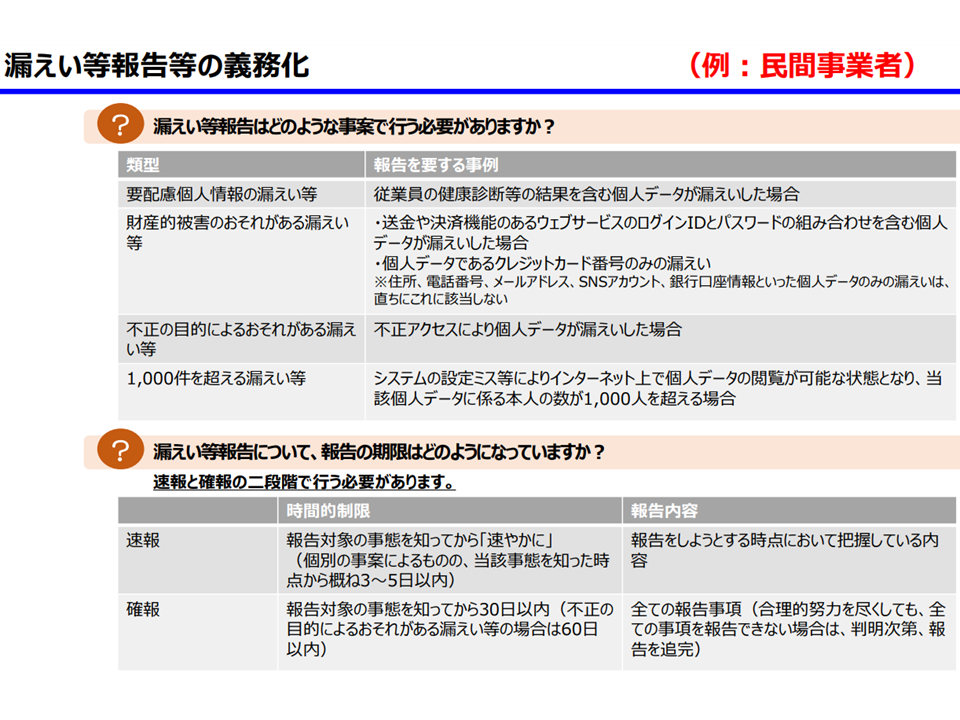

あわせて(b)では、サイバー攻撃を受けたこと、被害はどのようなものか、などを「行政機関へ報告」することが求められます。当面は▼「個人情報保護委員会」への報告(攻撃から3-5日以内に速報(攻撃を受けた、受けている可能性があるなどの第1報告)と、状況を30日または60日以内に精査した確報(第2報告)との2段階報告)▼厚労省への報告(「医療情報システムの安全管理に関するガイドライン」に基づく報告)—の2つを行うことになりそうです。なお適切な報告がなされない場合には「報告懈怠」として罰則が科される可能性がある点にも留意が必要です。この点、山本隆一構成員(医療情報システム開発センター理事長)は「2ルートの報告は煩雑である。『厚労省への報告』に一本化するよう検討してほしい」と要請しています。

個人情報保護委員会への報告義務1(医療情報等利活用ワーキング5 220527)

個人情報保護委員会への報告義務2(医療情報等利活用ワーキング5 220527)

なお、山本構成員は「(2)初動対応の前に、『攻撃の検知』という重要段階がある」と強調しています。サイバー攻撃を受けた場合、優秀なシステム担当者などが常駐していれば攻撃を迅速に「検知」可能ですが、一般的には「システムがおかしい。電子カルテを閲覧できない」などの事態が生じて初めて「攻撃されていた」と気づくケースが多いと言います。山本構成員は「個別医療機関で検知を迅速に行うことは難しいが、全医療機関であれば可能ではないか?例えばオンライン資格確認等システムにおいて常時監視システムを導入し、どこかに攻撃があればすぐにわかるような仕組みを中長期的な課題として検討する必要がある」と進言しています。

日常診療に直ちに戻れるようシステム・データを適切にバックアップせよ

さらに(3)は、サイバー攻撃を受けた場合にも、通常診療が可能なように「システムやデータのバックアップをとっておく」ことの徹底を求めるものです。

上述した2022年度改定でのA207【診療録管理体制加算】見直しでは、許可病床数400床以上の病院に対し、「非常時に備えた医療情報システムのバックアップ体制確保」を望ましい要件として求めるとともに、「毎年7月において、医療情報システムのバックアップ体制等(バックアップ対象のシステム、バックアップの頻度、保管方式)を地方厚生(支)局に届け出る」義務を課しました。

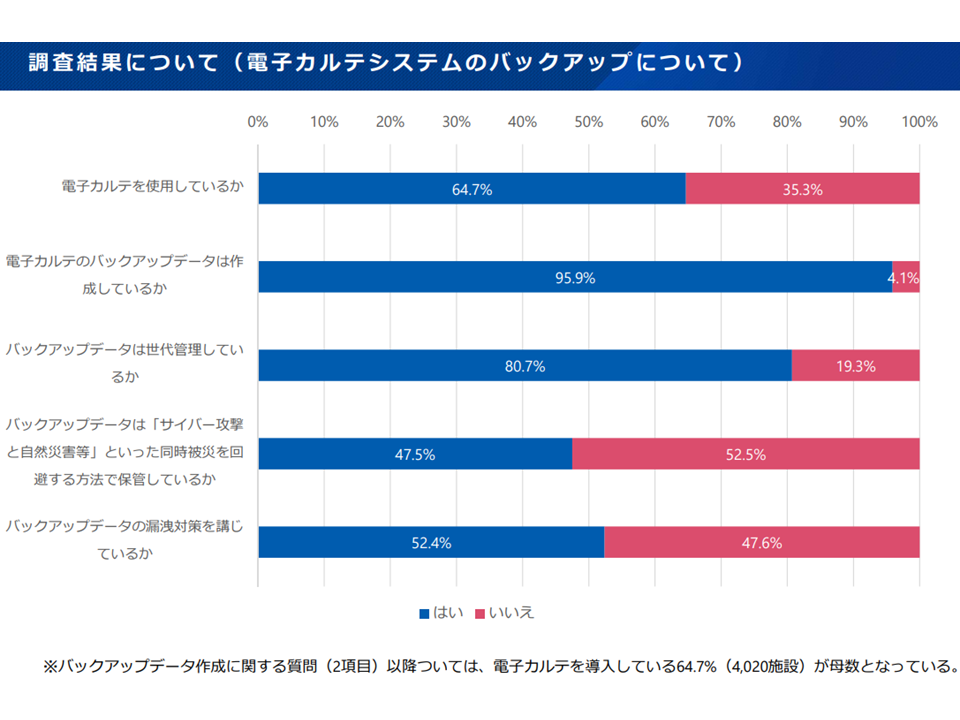

厚労省の調査では、95.9%の病院では「バックアップデータをとっている」ものの、「サイバー攻撃と自然災害などの同時被災を回避できるようにしている」のは47.5%、「漏洩対策を講じている」のは52.4%にとどまっています。

病院のデータバックアップ状況(医療等情報利活用ワーキング1 220330)

加算の施設基準見直しにより、今後「まず大病院において、システムやデータのバックアップ確保」が進むと期待され、また、その状況が明らかになっていきます。そうした状況も踏まえて中長期的な対応を別途、検討していくことになるでしょう。

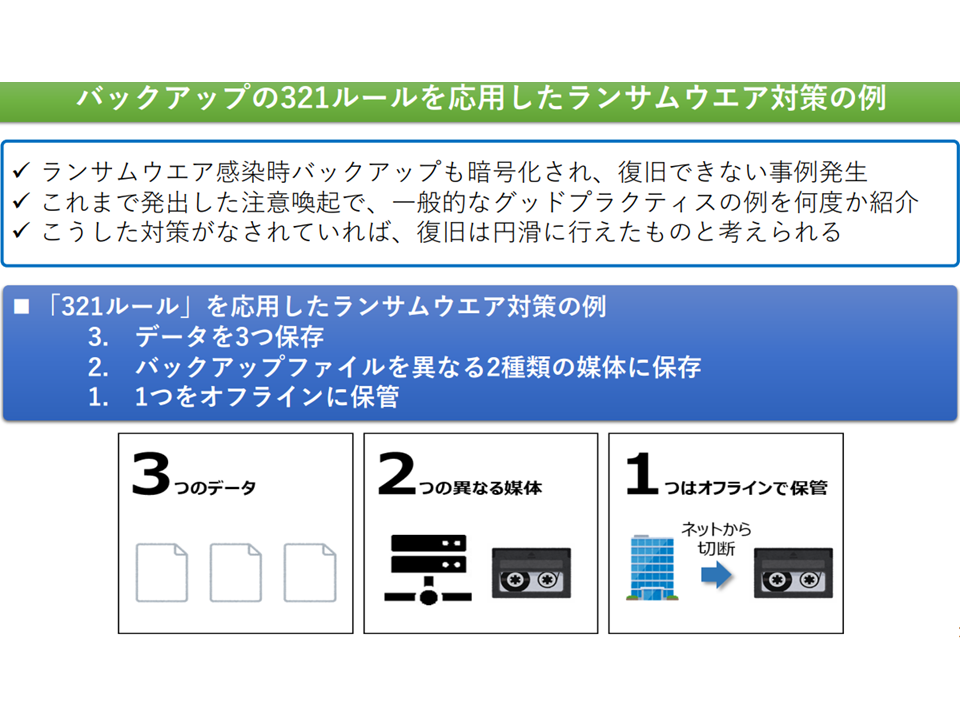

なお、データ等のバックアップについて、セキュリティ対策の専門家は「321ルールの応用」を強調しています。具体的には▼データを「3」つ保存する▼バックアップファイルを「2」種類の頃なる媒体に保存する▼「1」つはオフラインに保管する―という対策です(関連記事はこちら)。この取り組みを徹底していれば、例えば犯罪者に院内データを暗号化等されたとしても、「別の保存・保管してあるデータ」によって診療を継続することが可能となります。留意すべき重要情報といえ、各医療機関においてはシステムベンダー等と相談のうえ「適切なバックアップの実施」を急ぐ必要があります。

ランサムウェア対策の1つとしてバックアップデータの作成・保存・保管があげられる(医療等情報利活用WG6 211217)

あわせて、医療機関には「医療情報システムの安全管理に関するガイドライン」にそって「サイバー攻撃後の復旧に向けた取り組み」を行うこと求められます。立入検査では、この体制が整っているかも確認されます。

田中医療情報技術推進室は、今年度(2022年度)からの立入検査では、上述を含めた下図4点について都道府県担当者が確認し、必要な指導・助言等を行うことを説明。ただし、医療機関・都道府県のいずれもセキュリティ対策の専門家ではないため、「システムベンターの業界を挙げた協力に期待する」考えも明らかにしています。セキュリティ対策の専門家であるベンダー担当者が「この医療機関ではこうした対策をとっており、このようにアップデートもなされています」との書面を出すことで、安全性が担保されると期待されます。

立入検査においてサイバーセキュリティ対策状況のチェックを行う(医療情報等利活用ワーキング6 220527)

【関連記事】

医療情報システムガイドライン改訂を決定、ランサムウェアなどサイバー攻撃対策強化を―医療等情報利活用ワーキング

ランサムウェア被害で病院が稼働不能になることも、バックアップデータの作成・適切保存等の対策を―医療等情報利活用ワーキング

病院のサイバーセキュリティ対策コスト、500床以上病院では1億3000万円程度となり公的支援が必要―四病協

全国の医療機関で診療情報(レセプト・電子カルテ)を共有する仕組み、社保審・医療保険部会でも細部了承

電子カルテ情報の全国医療機関での共有、標準規格準拠電子カルテ普及等をあわせて推進―健康・医療・介護情報利活用検討会(2)

医療機関での患者レセプト情報共有、「手術」は別に個別同意を共有要件に―健康・医療・介護情報利活用検討会(1)

電子カルテ情報の共有、「国民・患者サイドのメリットは何か」を明確に―医療情報ネットワーク基盤WG

中小規模医療機関の標準準拠電子カルテ導入、基金や診療報酬活用して支援へ―医療情報ネットワーク基盤WG

電子カルテデータの共有、「キーとなる情報の明確化」が何よりも重要―社保審・医療部会(2)

ランサムウェア被害で病院が稼働不能になることも、バックアップデータの作成・適切保存等の対策を―医療等情報利活用ワーキング

救急医療管理加算、定量基準導入求める支払側と、さらなる研究継続求める診療側とで意見割れる―中医協総会(3)

電子カルテの標準化、まず「電子カルテの将来像」固め、それを医療情報化支援基金の補助要件に落とし込む―医療情報連携基盤検討会

2019年度予算案を閣議決定、医師働き方改革・地域医療構想・電子カルテ標準化などの経費を計上

異なるベンダー間の電子カルテデータ連結システムなどの導入経費を補助―厚労省・財務省

全国の病院で患者情報確認できる仕組み、電子カルテ標準化など「データヘルス改革」を強力に推進―健康・医療・介護情報利活用検討会

医療機関等で患者の薬剤・診療情報を確認できる仕組み、電子カルテ標準化に向けた方針を固める―健康・医療・介護情報利活用検討会

電子カルテの標準化、全国の医療機関で患者情報を確認可能とする仕組みの議論続く―健康・医療・介護情報利活用検討会

「健康・医療・介護情報共有方針」固まる、全国の医療機関等で薬剤・手術等の情報共有可能に―健康・医療・介護情報利活用検討会

「レセ情報とレセ以外情報」をセットで格納・共有し、効果的かつ効率的な医療提供の実現を―健康・医療・介護情報利活用検討会

全国の医療機関間で、患者の「薬剤情報」「手術情報」など共有できれば、救急はじめ診療現場で極めて有用―医療等情報利活用ワーキング

電子カルテ標準化や国民への健康情報提供(PHR)など一体的に議論し、夏までに工程表まとめる―健康・医療・介護情報利活用検討会