サイバー攻撃を受けた場合、被害がある場合はもちろん、被害がない・軽微であっても警察に相談・情報提供を—警察庁

2025.2.7.(金)

医療機関等へのサイバー攻撃が増加する中、被害拡大防止のための対策(各種セキュリティ対策の確保や、オフラインでのデータバックアップなど)をとるほか、攻撃を受けた場合には、被害がある場合はもちろん、被害がない・軽微な場合であっても警察に相談・情報提供を行ってほしい—。

警察庁は1月31日にランサムウェア等のサイバー事案による被害拡大防止を目的に「警察との連携強化に関する資料」を公表し、こうした呼びかけを行いました。

警察は「被害組織の復旧作業や業務継続」に最大限配慮しながら捜査を進める

Gem Medでも繰り返し報じているとおり、「ランサムウェアと呼ばれるコンピュータウイルスによって医療機関等が多大な被害を受けてしまった」事例が散発しています。2021年秋には徳島県の病院が、2022年秋には大阪府の大規模急性期病院が被害にあい、電子カルテをはじとする医療データがすべて利用できなくなり(暗号化されてしまうなど)、長期間の診療停止が余儀なくされました。場合によっては「医療機関閉鎖」(いわゆる倒産)にも追い込まれかねない状況も発生します。

健康・医療・介護情報等を一元的に管理し、患者自身や全国の医療機関で共有する「全国医療情報プラットフォーム」を構築・稼働していく中では、こうした事態を放置することはできません。しかし医療機関等の対策は必ずしも十分とは言えず、厚労省では、例えば次のような取り組みを行っています。

(1)「医療情報システムの安全管理に関するガイドライン」を改訂し、その遵守を求める(関連記事はこちらとこちら)

(2)都道府県による立入検査(医療法第25条第1項・第3項)において「サイバーセキュリティ対策」確認を求める(2023年6月からの検査に適用、関連記事はこちら)

(3)医療機関・システムベンダー向けのサイバーセキュリティ対策に向けたサイバーセキュリティ対策の「チェックリスト」を提示する

(4)医療機関において「サイバー攻撃を防ぐ」ことにとどまらず、「攻撃を受けた際にどう対応し、どう復旧するか」も見据えたBCP(事業継続計画)を各医療機関で策定することが重要であるとし、「平時対応→攻撃検知→初動対応→復旧対応→事後検証」を盛り込む「「サイバー攻撃を想定した事業継続計画(BCP)」策定の確認表を公表(関連記事はこちら)。

また、こうした取り組みにはコストもかかるため2024年度診療報酬改定での手当て(【診療録管理体制加算】の見直しなど)も行っています。

あわせて、2024年度補正予算・2025年度予算案でも医療機関のサイバーセキュリティ確保を支援しています。

他方、警察庁では、こうしたランサムウェア等のサイバー事案による被害拡大を防止するために、警察との連携強化に関する資料を作成しました。

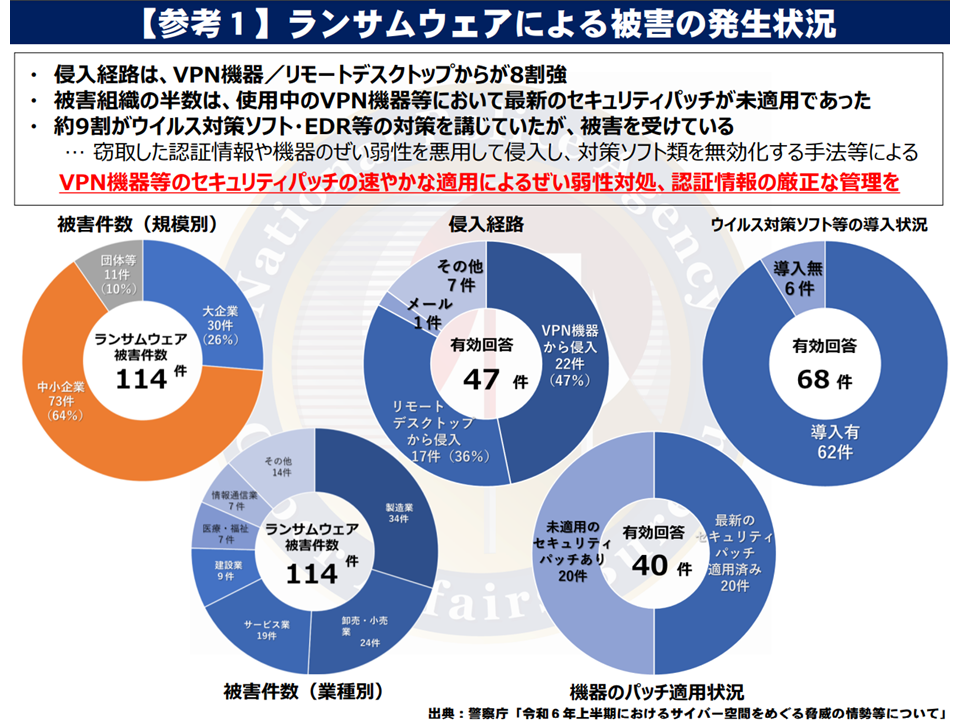

まず、ランサムウェアによる被害の発生状況を見ると、▼侵入経路の8割強は「VPN機器/リモートデスクトップから」となっている▼被害組織の半数は、使用中のVPN機器等において「最新のセキュリティパッチが未適用」であった▼約9割の施設等でウイルス対策ソフト・EDR等の対策を講じているものの被害を受けており、「窃取した認証情報や機器の脆弱性を悪用して侵入し、対策ソフト類を無効化する手法」などで攻撃している—ことが分かりました。

警察庁では「VPN機器等のセキュリティパッチの速やかな適用による脆弱性対処、認証情報の厳正な管理」を強く呼びかけています。

サイバー攻撃の状況1

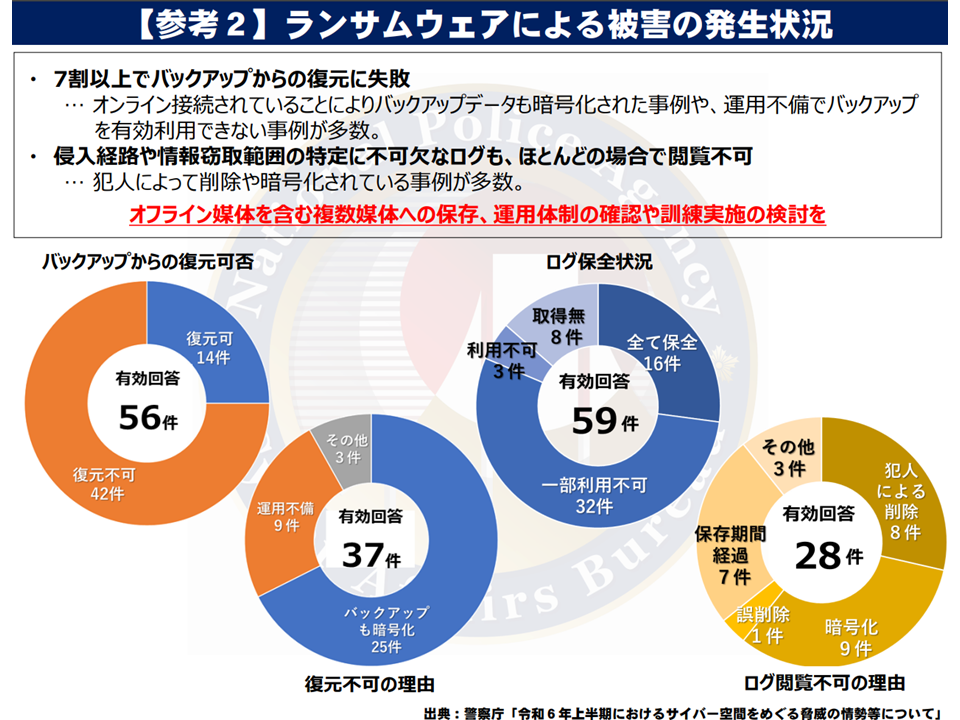

あわせて、▼7割以上のケースで「バックアップからの復元に失敗」している(オンライン接続されているためバックアップデータも暗号化されてしまう、運用不備でバックアップを有効利用できない事例が多数ある)▼侵入経路や情報窃取範囲の特定に不可欠なログも、ほとんどの場合で閲覧不可となっている(犯人によって削除・暗号化される事例が多数ある)—ことから、「【オフライン媒体】を含む複数媒体への保存、運用体制の確認や訓練実施の検討」が極めて重要であると警察庁は呼びかけています。

サイバー攻撃の状況2

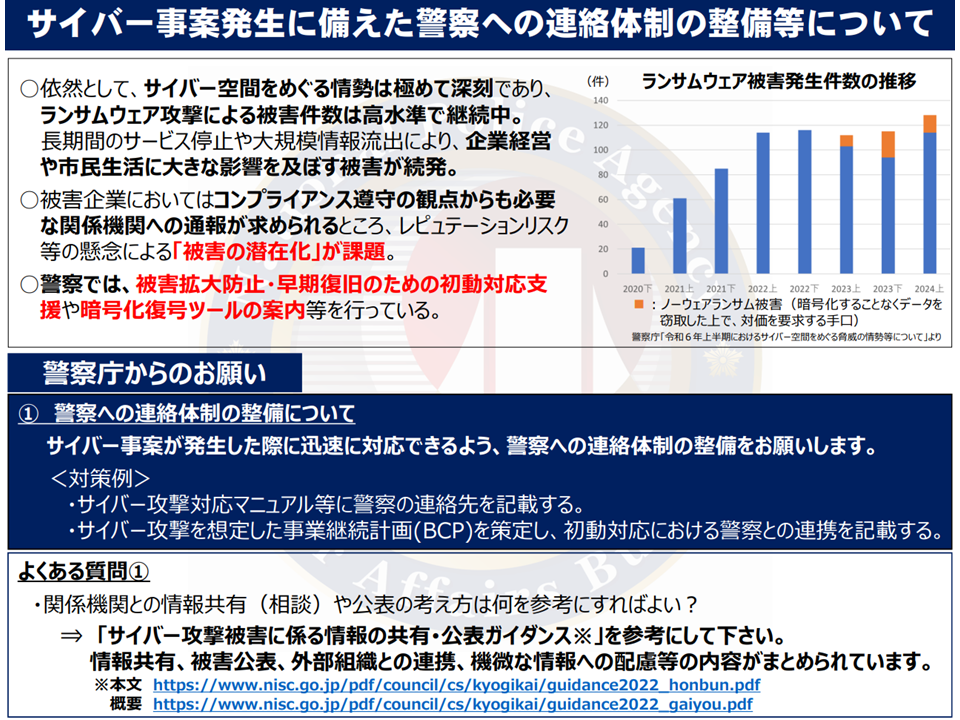

警察庁では、上記のような「ランサムウェア等のサイバー事案による被害拡大を防止する対策」を各施設で実施するとともに、次のように「警察との連携」の重要性も呼び掛けています。

【警察への連絡体制の整備】

→サイバー事案が発生した際に迅速に対応できるよう「警察への連絡体制」を整備する

(具体例)

▽サイバー攻撃対応マニュアル等に「警察の連絡先」を記載する

▽サイバー攻撃を想定した事業継続計画(BCP)を策定し、そこに「初動対応における警察との連携」を記載する

(参考)

▼サイバー攻撃被害に係る情報の共有・公表ガイダンスと同ガイダンス概要(内閣官房内閣サイバーセキュリティセンター(NISC、National center of Incident readiness and Strategy for Cybersecurity)

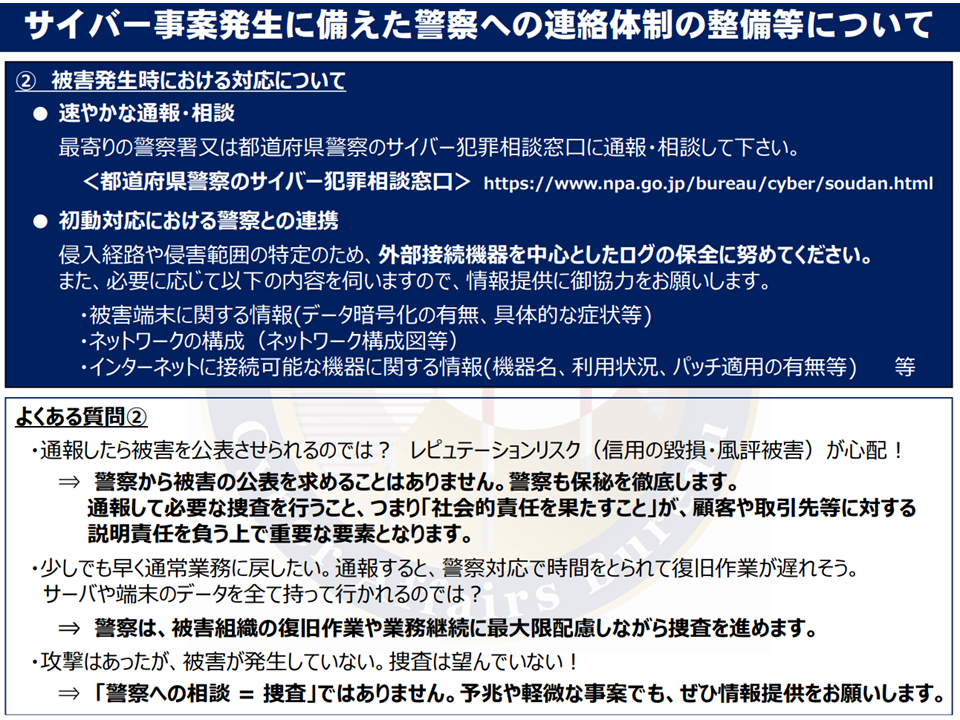

【被害発生時における対応】

(1)速やかな通報・相談を行う

→最寄りの警察署・都道府県警察のサイバー犯罪相談窓口に通報・相談する

(2)初動対応において警察と連携する

→侵入経路や侵害範囲特定のため、外部接続機器を中心としたログの保全に努める

→必要に応じて、警察から▼被害端末に関する情報(データ暗号化の有無、具体的な症状等)▼ネットワークの構成(ネットワーク構成図等)▼インターネットに接続可能な機器に関する情報(機器名、利用状況、パッチ適用の有無等)—などについて照会するので、情報提供に協力する

なお、警察庁では▼「警察から被害の公表を求めることはなく、警察も保秘を徹底する」ため、通報・相談による「信用の毀損・風評被害」に関する心配は無用である▼通報して必要な捜査を行い「社会的責任を果たすこと」が、顧客や取引先等に対する説明責任を負う上で重要な要素となる▼警察は、「被害組織の復旧作業や業務継続」に最大限配慮しながら捜査を進める—ことを強調し、「被害が発生しておらずとも、予兆や軽微な事案でも、警察に相談・情報提供してほしい」と強く要請しています。

警察との連携1

警察との連携2

【関連記事】

厚労省「医療機関におけるサイバーセキュリティ確保事業」の支援対象病院を都道府県が選定、地域の基幹病院等が優先—厚労省

2025年度予算案を閣議決定、医療機関のサイバーセキュリティ対策・地域医療構想の実現・介護人材確保などの支援を重要な柱に―厚労省

医療機関のサイバーセキュリティ対策チェックリスト「2024年度版」を公表、システムベンダと協力し平時からの対策強化を—厚労省

診療録管理体制加算1で求められるサイバーセキュリティ対策の詳細、システムベンダの協力が重要―疑義解釈1【2024年度診療報酬改定】(6)

過去の診療情報を活用して質の高い効率的な医療を可能とする医療DXを新加算で推進するとともに、サイバーセキュリティ対策強化も狙う

【2024年度診療報酬改定答申10】医療機関等のDXを下支えする加算を新設、診療録管理体制加算充実でサイバーセキュリティ対策強化

医療機関等のサイバーセキュリティ対策を「加算などで評価」すべきか、「加算など設けず義務化」すべきか—中医協総会(2)

薬局向けのサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療機関のサイバーセキュリティ対策チェックリストを公表、システムベンダと協力し平時からの対策を—厚労省

医療情報ガイドライン第6.0版を正式決定!医療機関の経営層も「サイバーセキュリティ対策」の積極的確保を!―厚労省

院内処方情報の格納・共有、電子処方箋の中で行うか?電子カルテ情報交換サービスの中で行うか?―医療等情報利活用ワーキング(3)

サイバーセキュリティ対策は小規模病院ほど不十分、大病院でもBCP策定やリスク低減措置など進まず―医療等情報利活用ワーキング(2)

医療情報ガイドライン第6.0版を概ね了承し5月末に公表、経営層もセキュリティ対策の重要性認識を―医療等情報利活用ワーキング(1)

医療・介護等の情報利活用、「なぜ必要なのか、メリット・リスクは何か」の国民への丁寧な周知が重要—健康・医療・介護情報利活用検討会

医療機関等のサイバーセキュリティ対策、「まず何から手を付ければよいか」を確認できるチェックリストを提示―医療等情報利活用ワーキング

医療情報システム安全管理ガイドライン改訂版の骨子を公表、病院院長等もサイバー攻撃の恐ろしさを十分に認識せよ!

救急医療における患者の診療情報確認、救急医療従事者に特別権限付与し「通常の端末」で確認する仕組みに―医療等情報利活用ワーキング(2)

病院院長等もサイバー攻撃の恐ろしさ認識し、院内の全医療情報機器とセキュリティ状態の把握などせよ―医療等情報利活用ワーキング(1)